[TOC]

# **认证中心* auth-server*

auth-server在项目中的位置

auth-server在项目用的作用

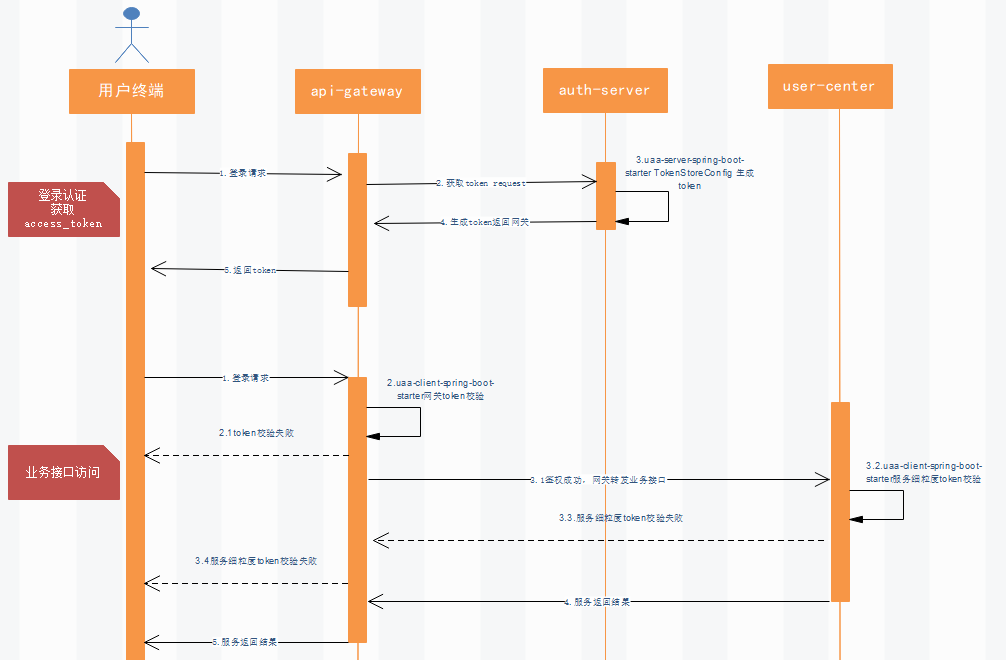

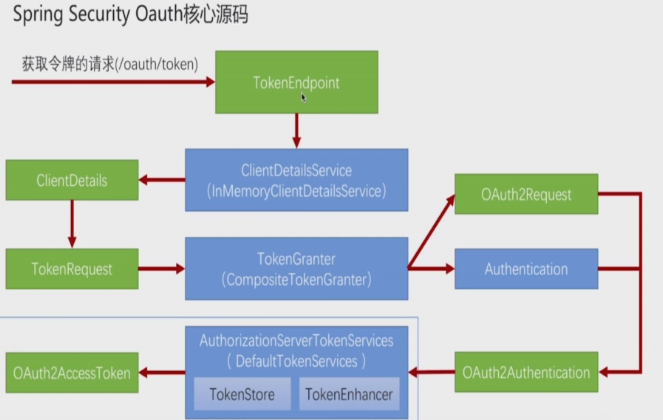

## 认证服务器颁发token核心流程

* /oauth/token?grant_type=password #请求授权token

* /oauth/token?grant_type=refresh_token #刷新token

* /oauth/check_token #校验token

* /oauth/authorize #授权码模式

## OAUTH 核心处理调用关系

## 认证流程图

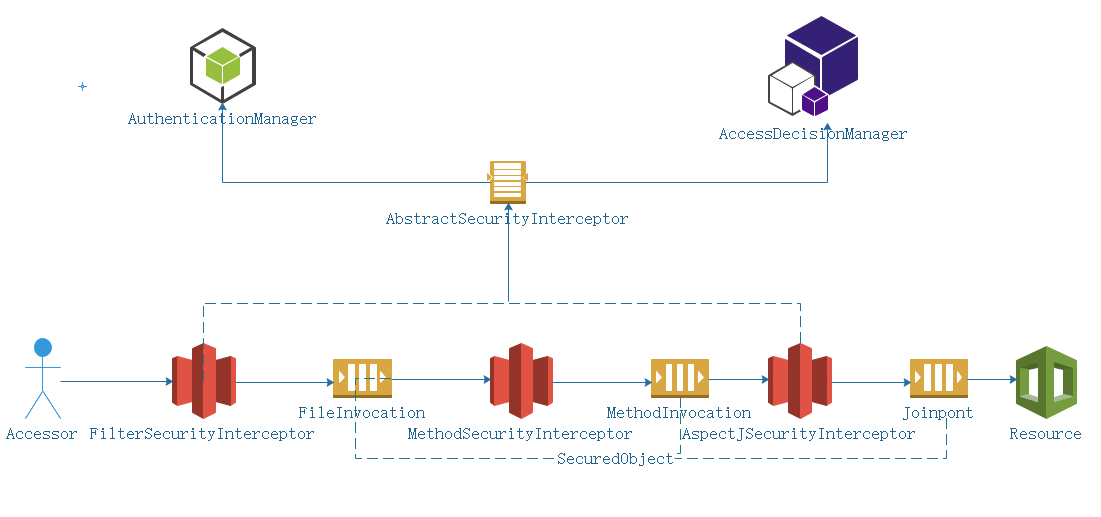

## Spring Security Oauth基本设计

* 访问者(Accessor)需要访问某个资源(Resource)是这个场景最原始的需求,但并不是谁都可以访问资源,也不是任何资源都允许任何人来访问,所以中间我们要加入一些检查和防护

* 在访问资源的所经之路上,可能遇到细菌,病毒,不管怎么样,对于要防护的资源来说最好的方法就是设关卡点,对于上图的FilterSecurityInvation,MethodIncation,Jointpoint,这些在spring security oauth中统称SecuredObjects

* 我们知道在哪里设置关卡点最合适,下一步就是设置关卡,对应FileSecurityInterceptor,MethodSecurityInterceptor,AspectSecurityInterceptor,

这些关卡统一的抽象类是AbstractSecurityInterceptor

* 有关卡点,关卡了以后,到底谁该拦截谁不应该呢,spring security oauth中由 AccessDecisionManager控制

* 最后一个问题,这个谁怎么定义,我们总得知道当前这个访问者是谁才能告诉AccessDecisionManager拦截还是放行,在spring security oauth框架中AuthenticationManager将解决访问者身份认证问题,只有确定你在册了,才可以给授权访问。AuthenticationManager,AccessDecisionManager,AbstractSecurityInterceptor属于spring security框架的基础铁三角。

* 有了以上骨架,真正执行防护任务的其实是SecurityFilterChain中定于的一系列Filter,其中ExceptionTranslationFilter,它负责接待或者送客,如果访问者来访,对方没有报上名来,那么,它就会让访客去登记认证(找AuthenticationManager做认证),如果对方报上名了,但认证失败,那么请重新认证送客,送客的方式是抛出相应的Exception,所以名字叫做ExceptionTranslationFilter。

* 最后,这个filter序列中可能不满足我们的需求,比如增加验证码,所以我们需要在其中穿插自己的Filter实现类,为定制和扩展Spring Security Oauth的防护体系。

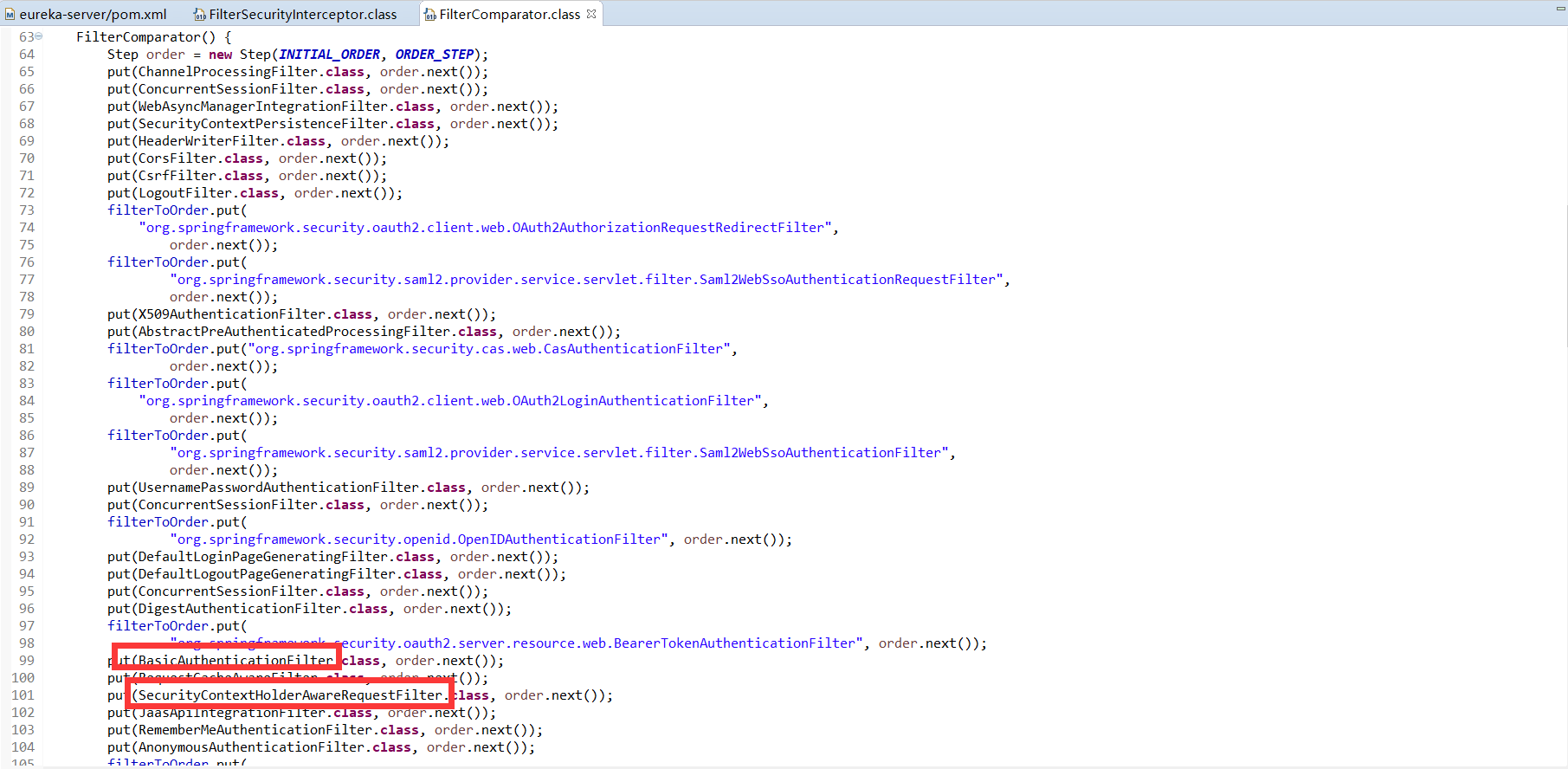

* spring security内置的filter序列

* 执行过滤链

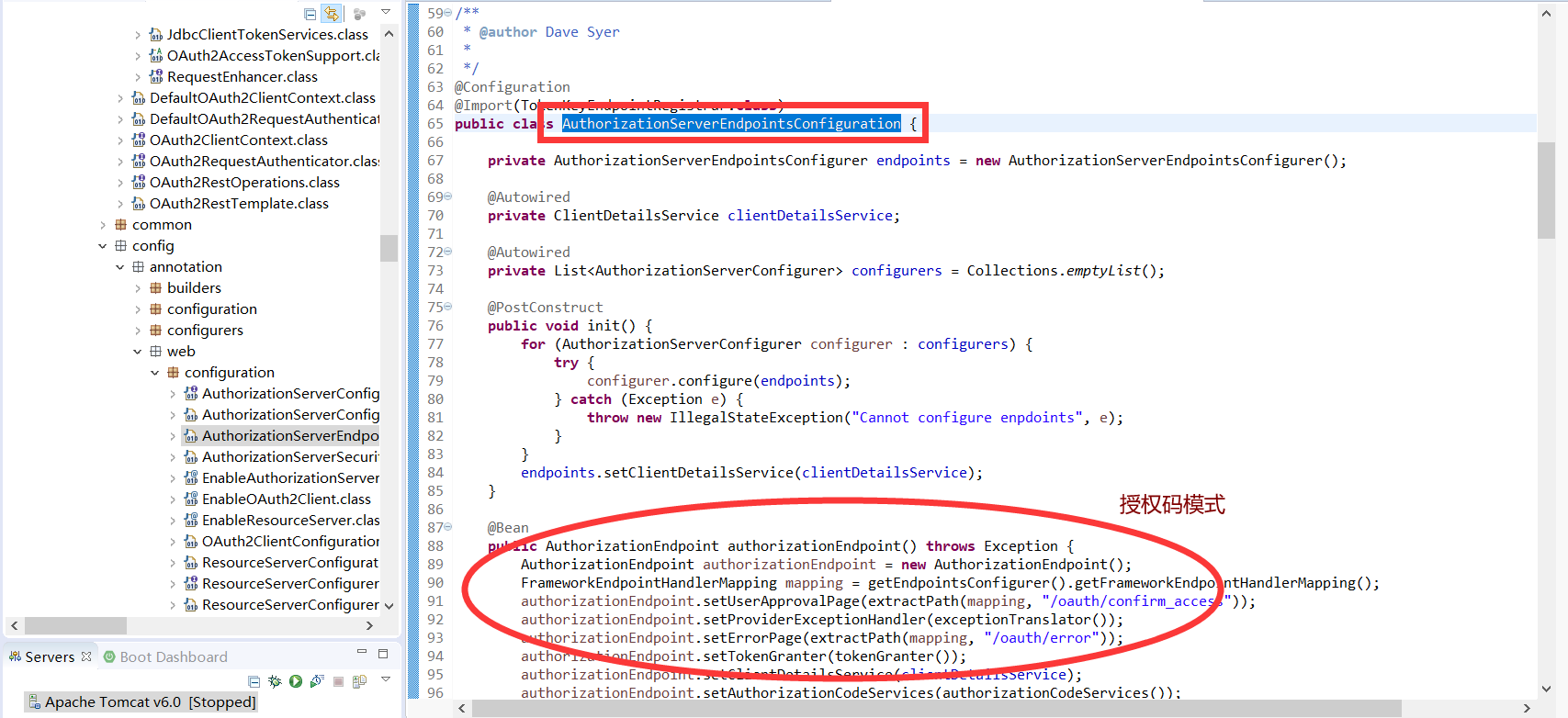

## AuthorizationServerEndpointsConfiguration

### 授权码

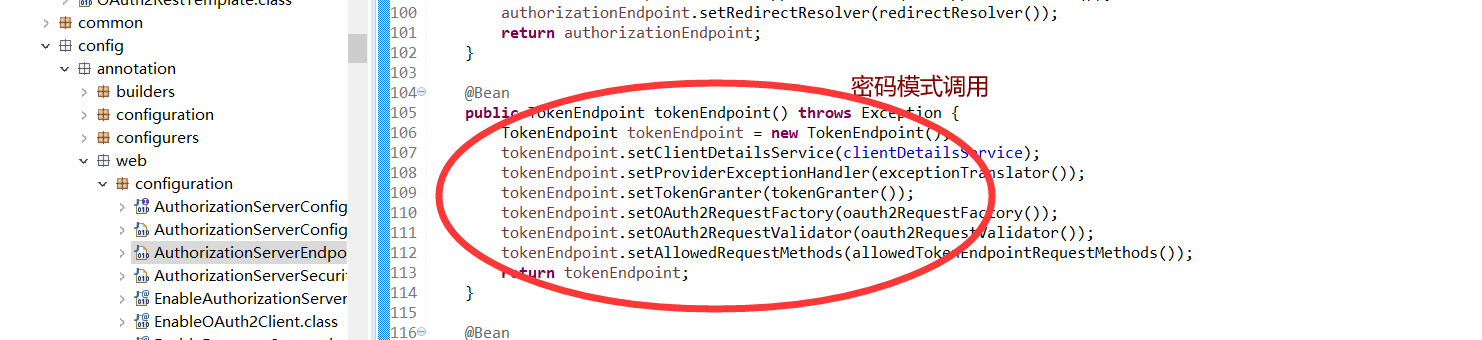

### 密码

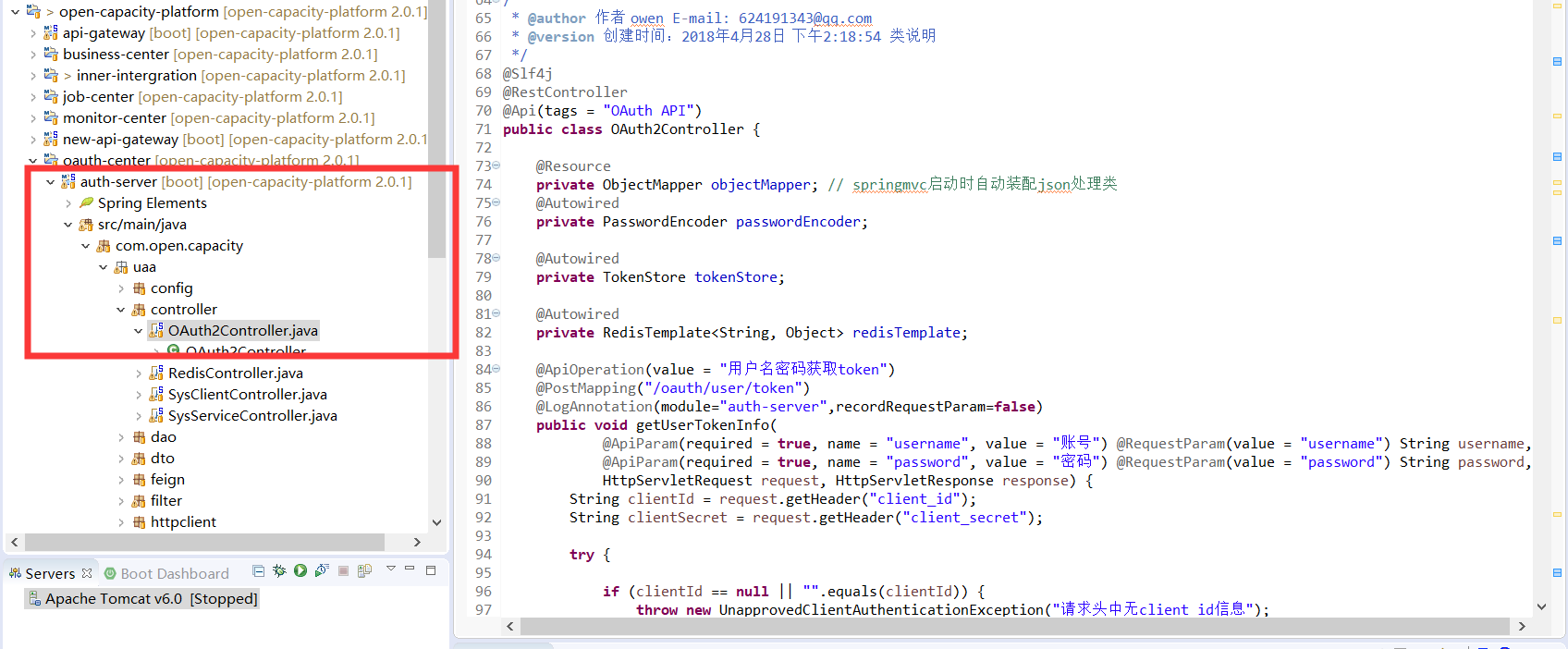

根据以上流程重写了密码模式,(仅用来学习流程,并没有真正调用)

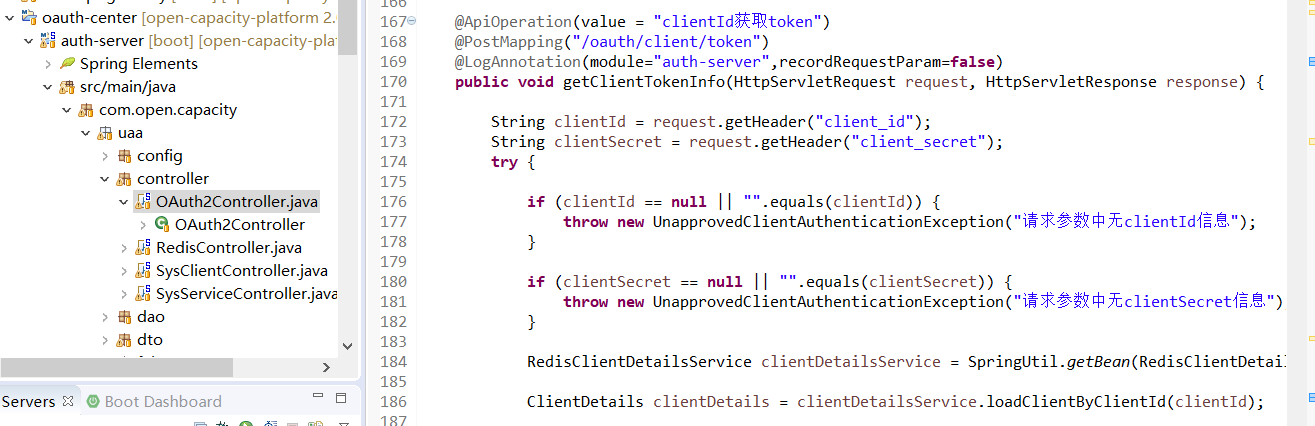

根据以上流程重写了客户端模式(仅用来学习流程,并没有真正调用)

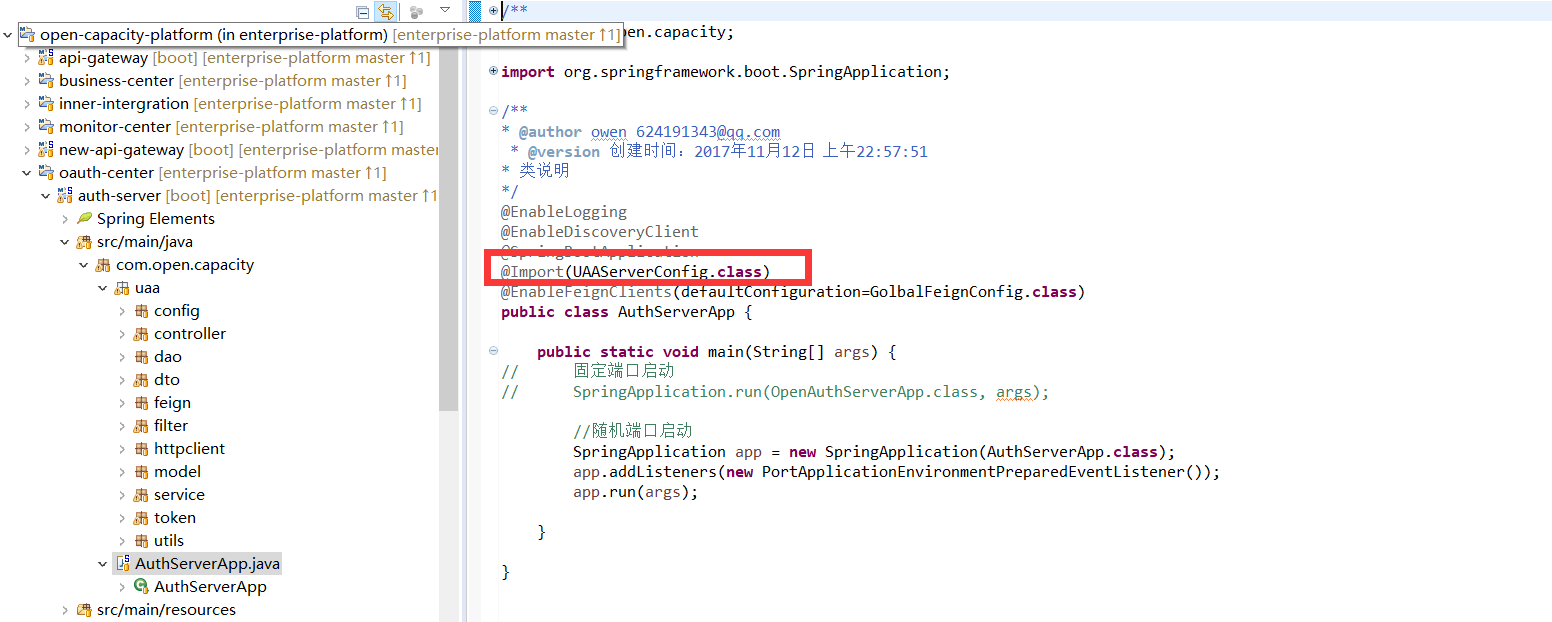

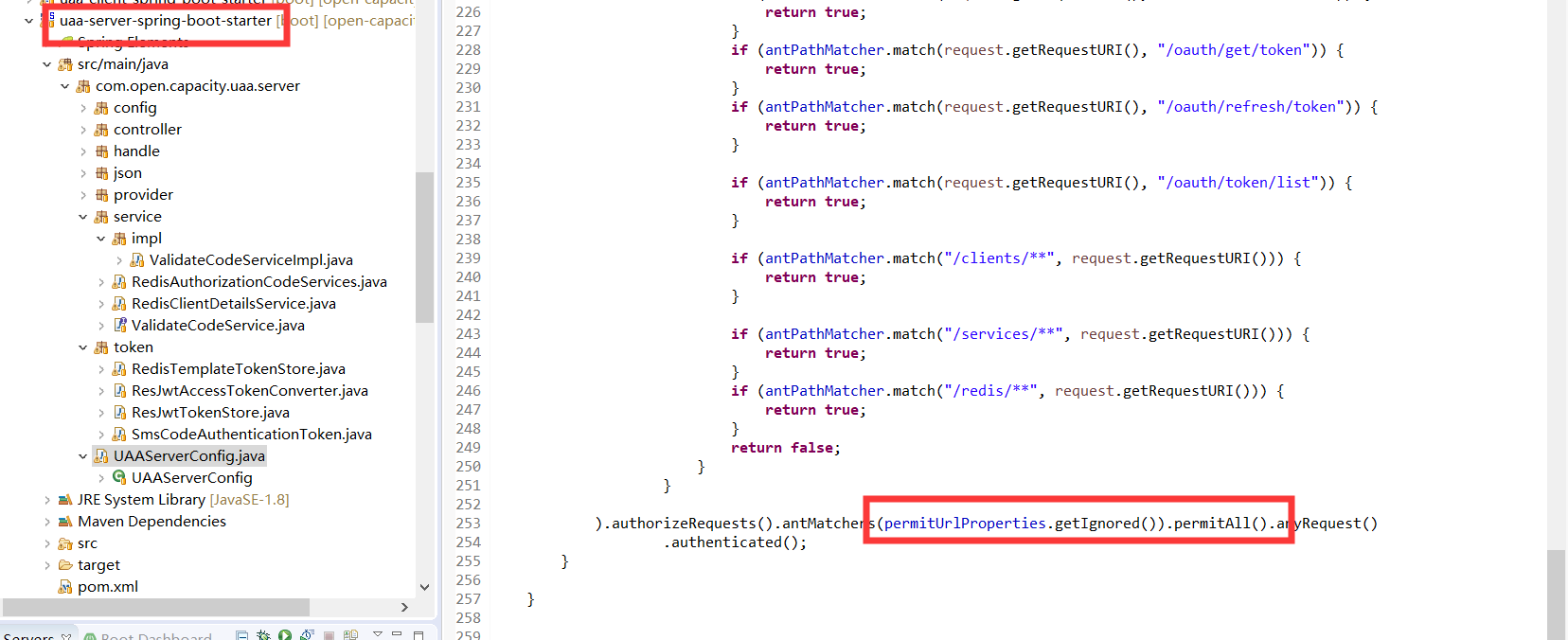

## auth-server作为一个认证服务器,引入uaa-server-spring-boot-starter

### 引入oauth的以下模式

* 简易模式

* 客户端模式

* 密码模式

* 授权码模式

* 刷新模式

* 短信模式

## auth-server核心表

oauth_client_details --> JdbcClientDetailsService 处理

应用管理

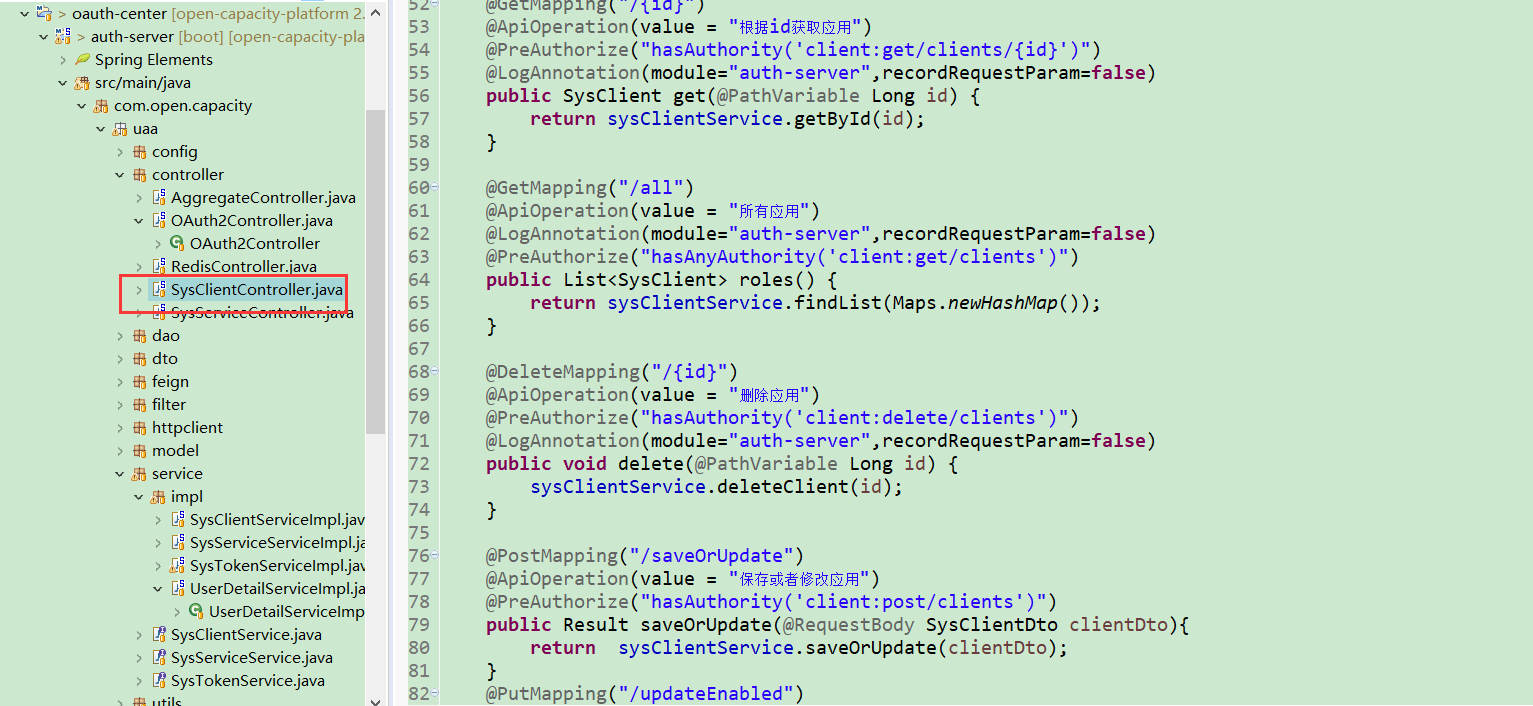

com.open.capacity.uaa.controller.SysClientController

在auth-server启动时,会把oauth_client_details 的数据加载到redis中,在oauth申请令牌时,会通过org.springframework.security.oauth2.provider.client.ClientCredentialsTokenEndpointFilter中的attemptAuthentication方法校验应用以及密钥

## 服务管理

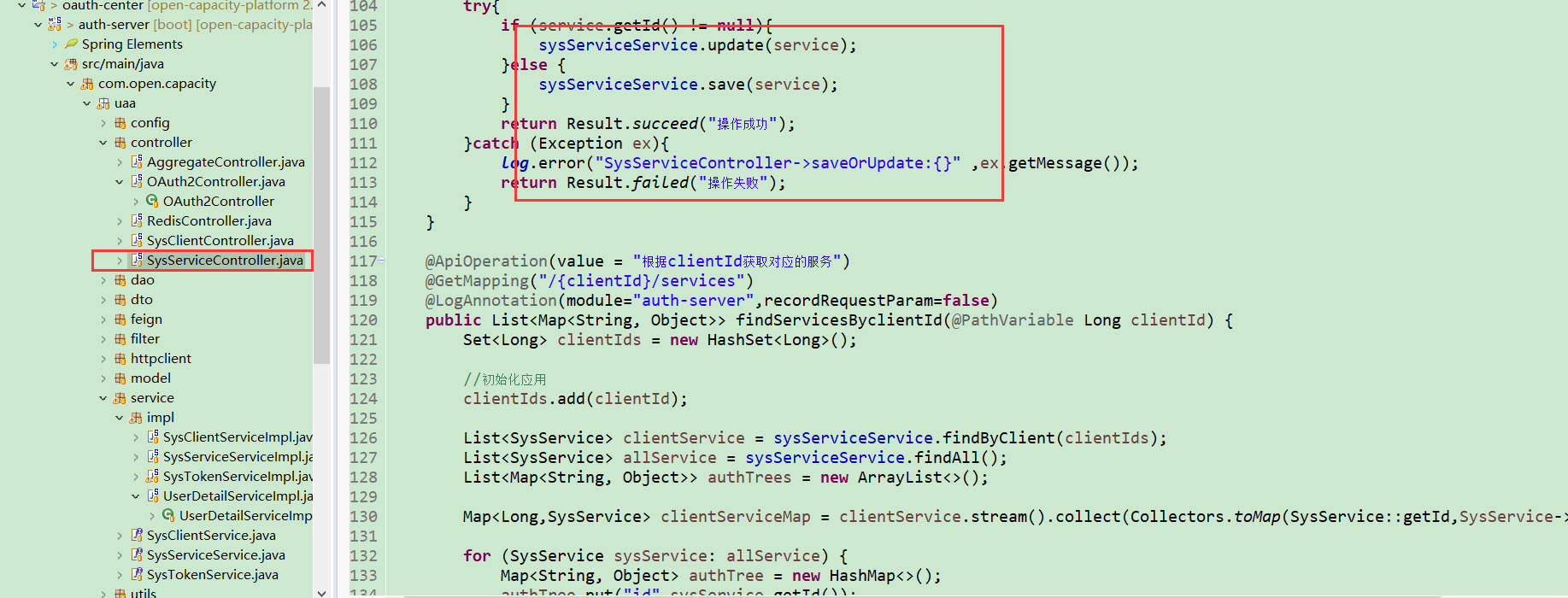

com.open.capacity.uaa.controller.SysServiceController

* sys_service 服务表

* sys_client_service 应用服务表

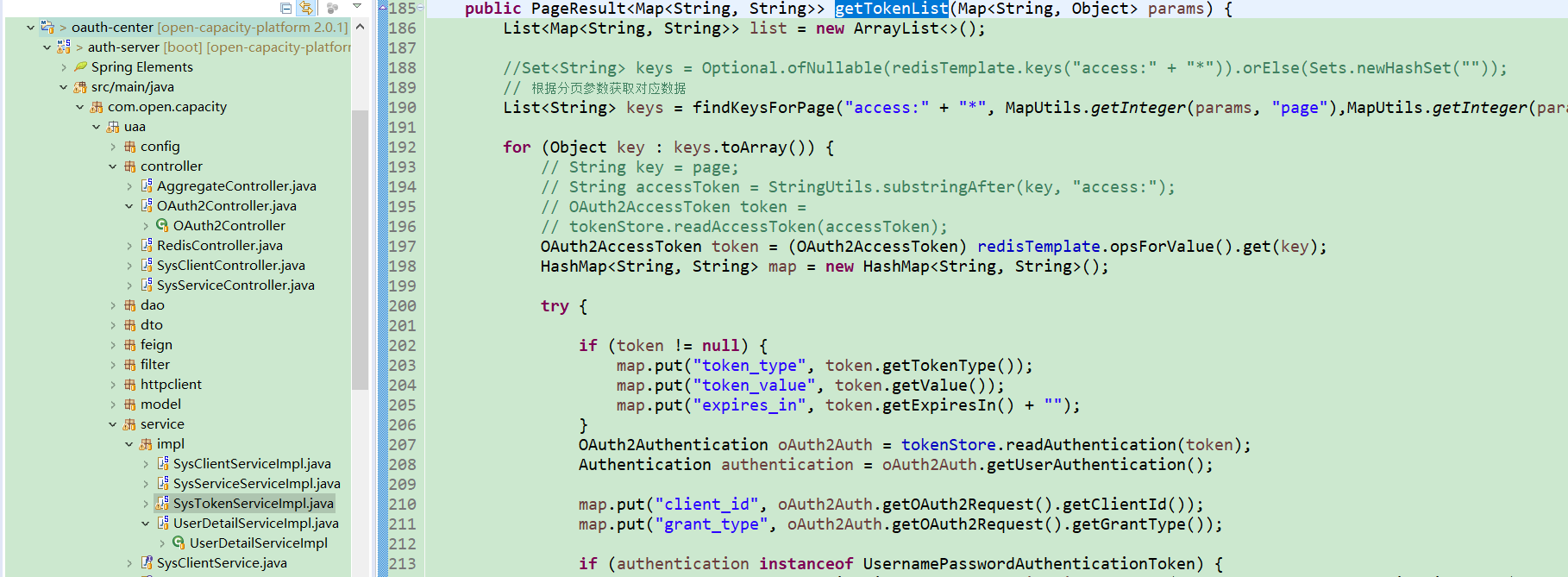

## token列表

com.open.capacity.uaa.controller.OAuth2Controller.getTokenList(Map<String, Object>)

redis scann获取在线用户的token列表

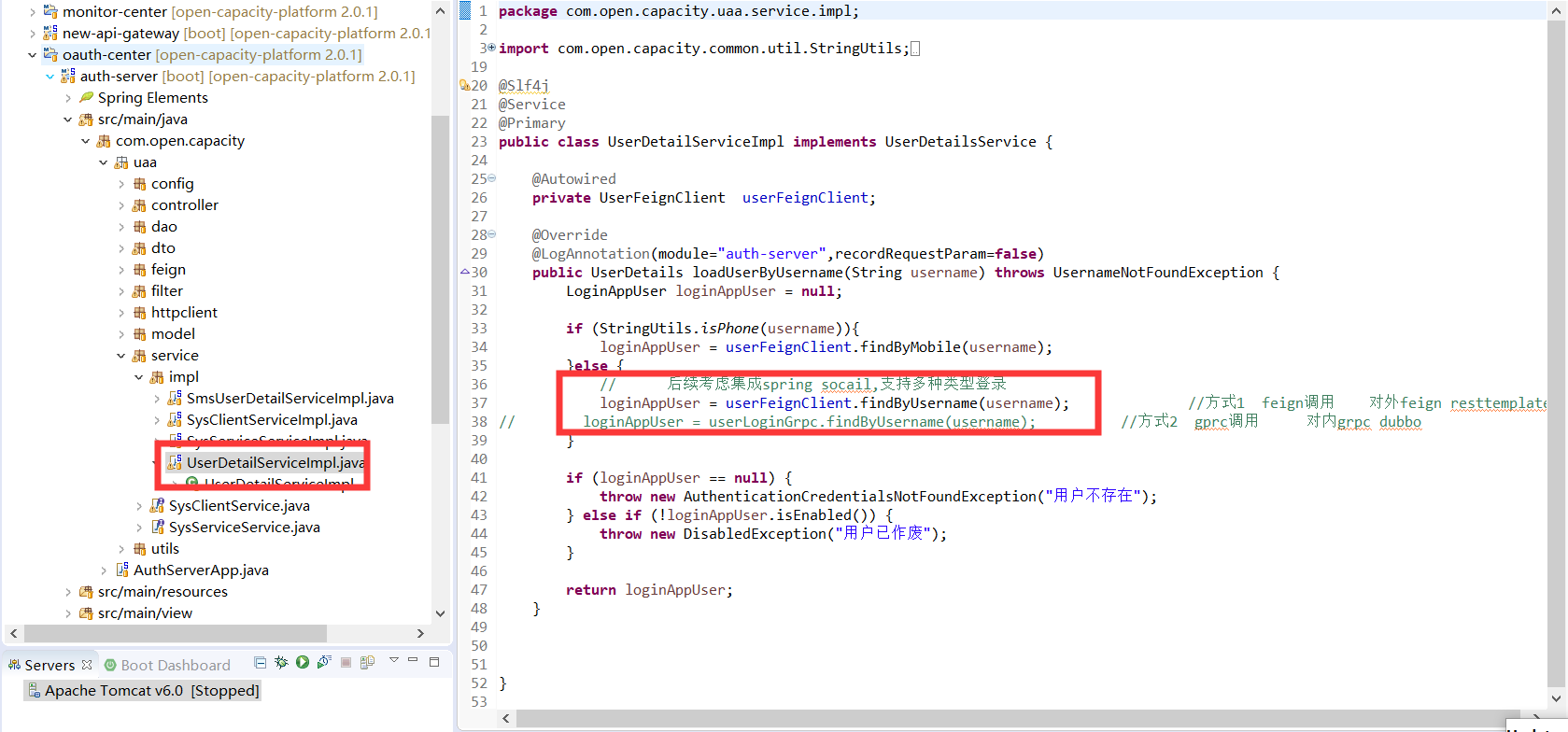

## auth-server 自定义用户验证逻辑

处理密码模式中的用户名密码获取

feign声明调用用户中心,获取sys_user表中的用户信息

原理部分[28.服务间调用](29.%E6%9C%8D%E5%8A%A1%E9%97%B4%E8%B0%83%E7%94%A8.md)

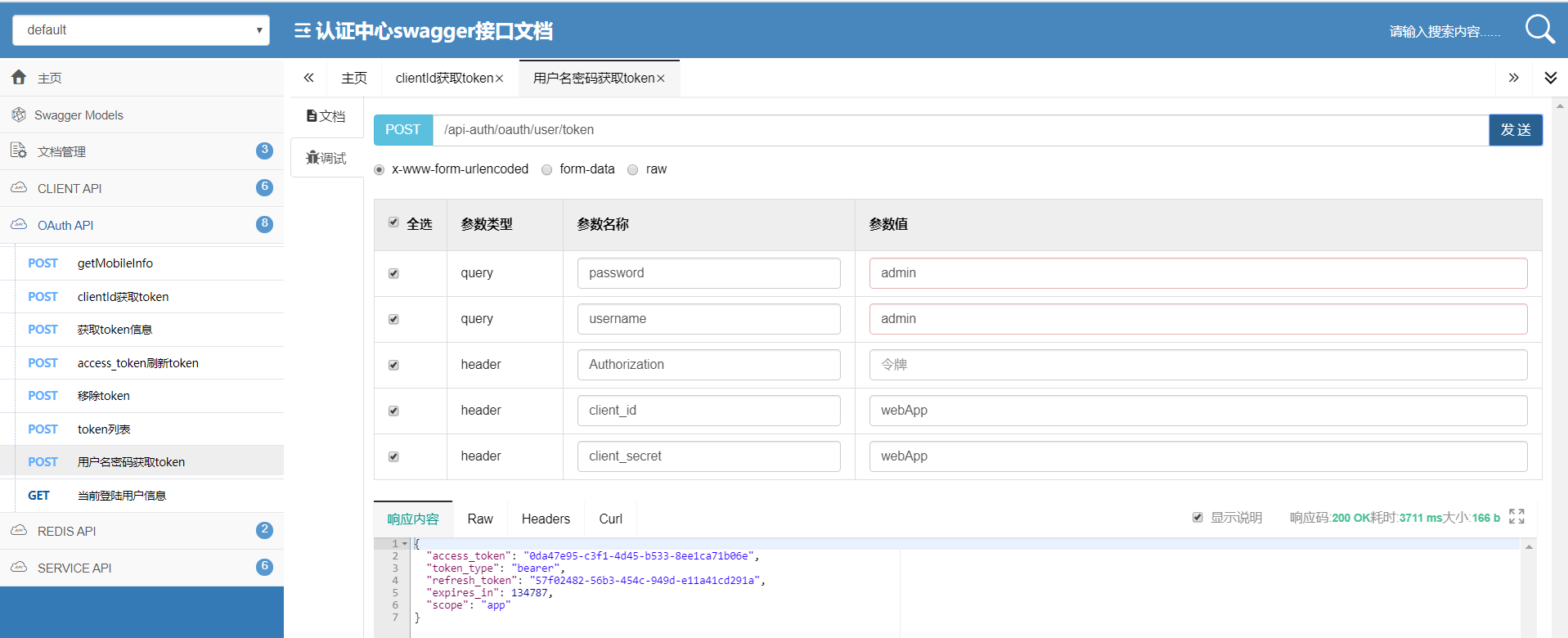

### 启动user-center后测试auth-server的密码模式

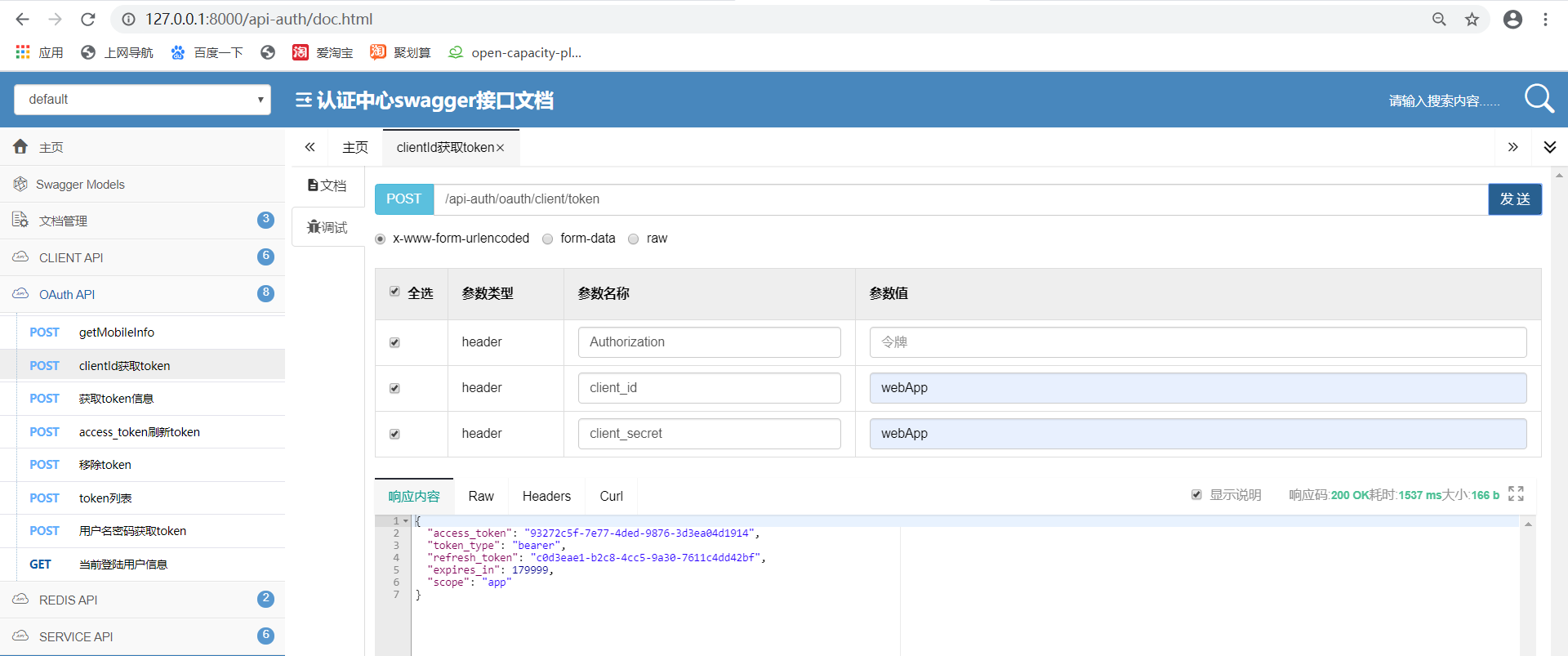

**如果是客户端模式,可以通过swagger测试**

访问认证中心地址http://130.75.131.208:8000/api-auth/doc.html

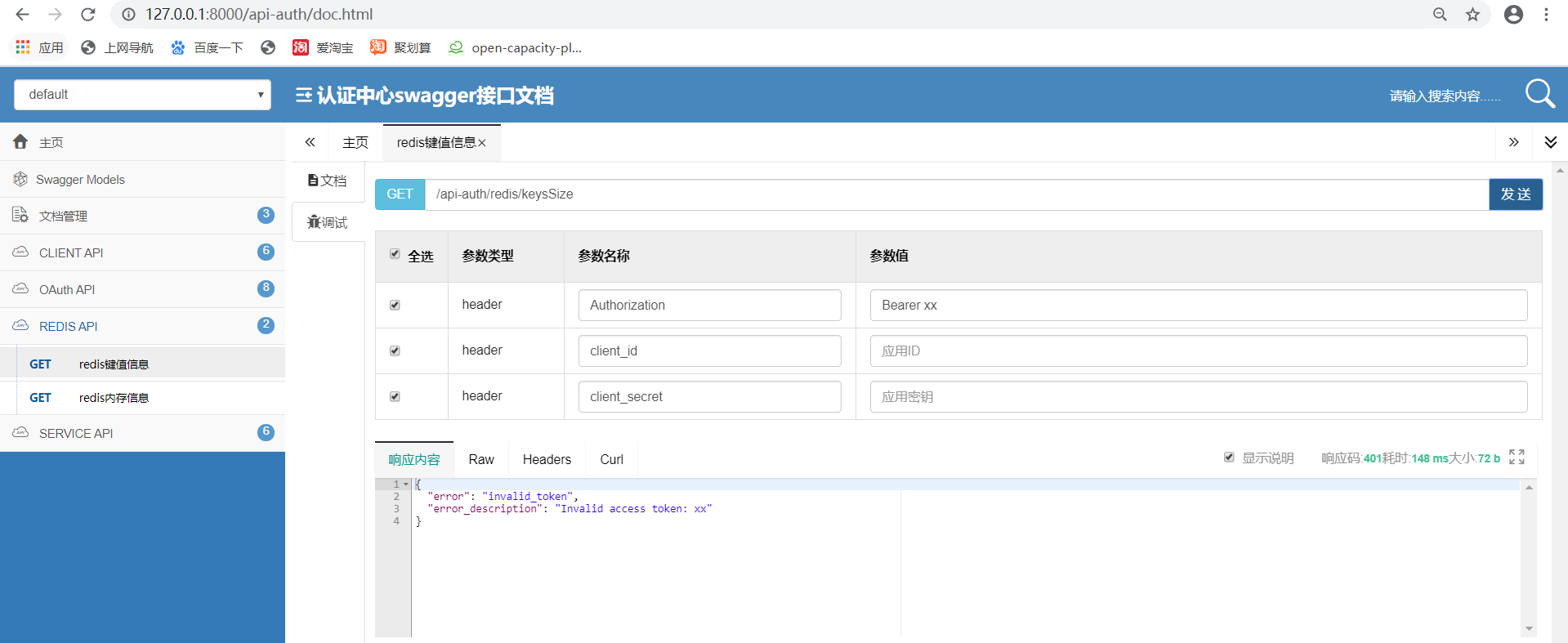

需要带上token,否则无法访问auth-server的资源

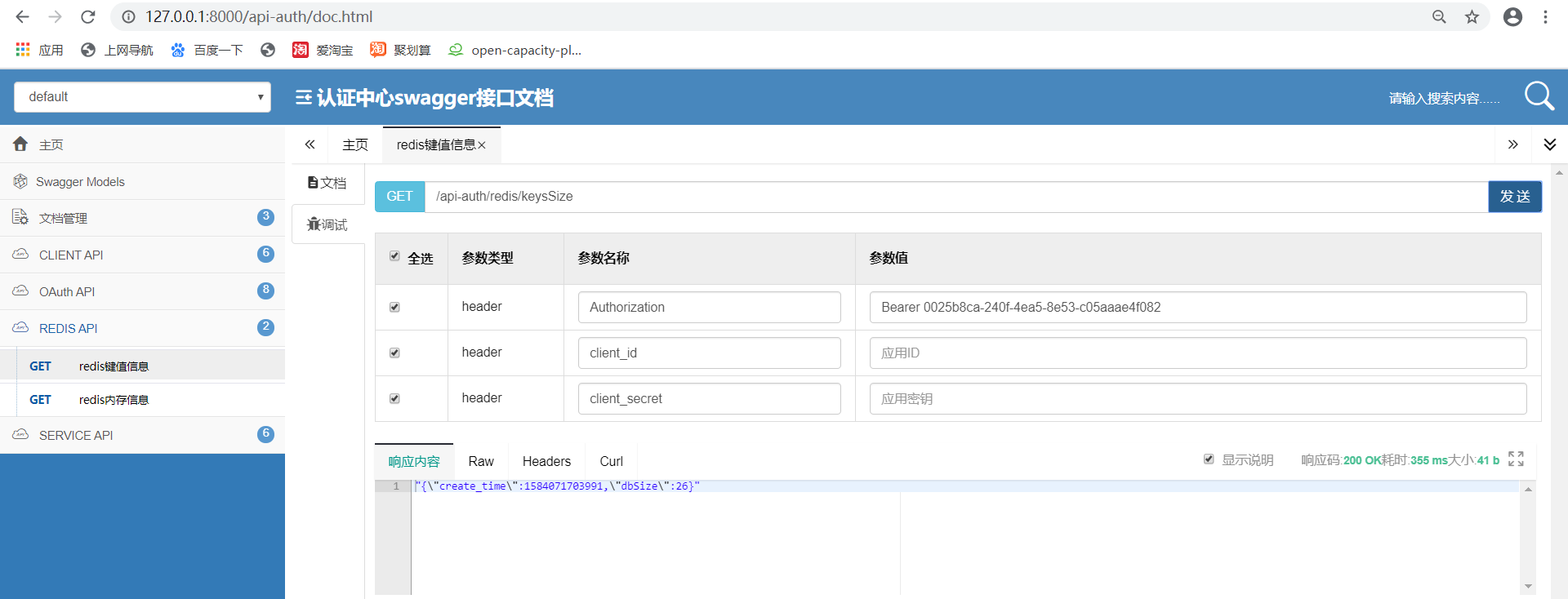

需要带上token,正确访问

## 权限访问白名单

### 配置文件

### 处理类

### 处理/oauth/authorize 核心类AuthorizationEndpoint

#### 授权码模式

* 获取授权码

(http://127.0.0.1:8000/api-auth/oauth/authorize?client_id=owen&redirect_uri=http://127.0.0.1:9997/dashboard/login&state=abc&scope=app&response_type=code)

* 跳转统一登录页面,登录成功获取授权码

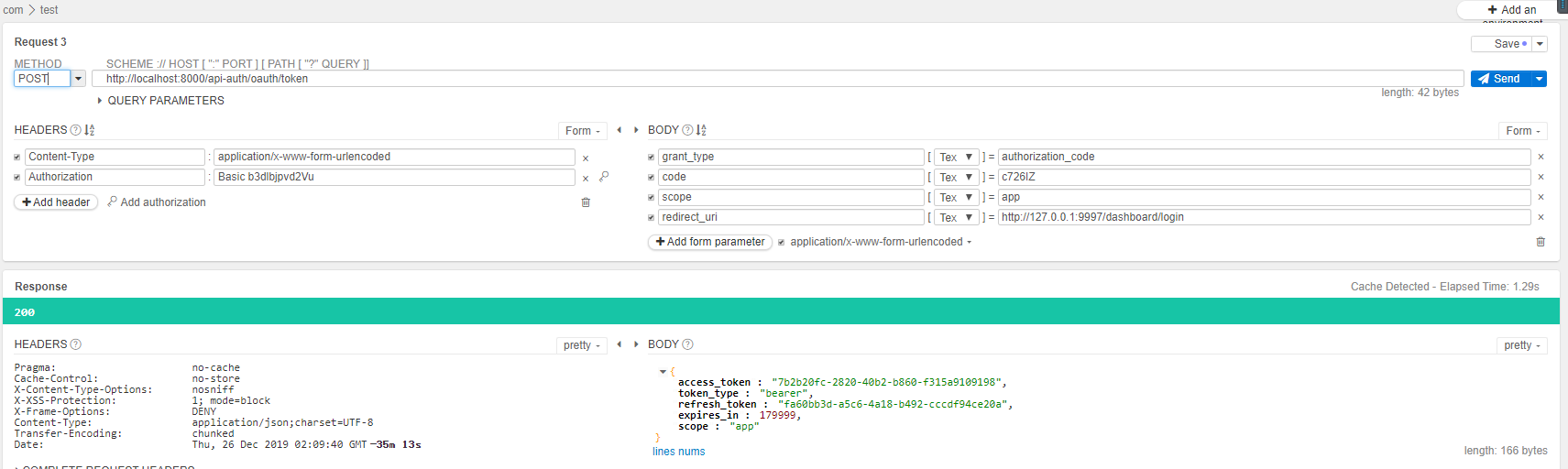

* 用授权码换token

#### 密码模式

>[info]基本流程就是:

通过ClientDetailsSevice根据ClientId查找对应的Client,由Oauth2RequestFactory生成TokenRequest。检查是否能对应的找到Client,没有就抛出异常。 检查参数,都没问题了最后就调用Ganter的grant方法来生成Token并返回。输入参数,即用户提供username,password,clientId,clientSecret,grantType=password等信息,请求/oauth/token,获得access_token,用户即可通过access_token访问资源

访问/oauth/token

>[info]对应代码处理流程

此时FilterChainProxy的filter顺序如下。重要的Filter有ClientCredentialsTokenEndpointFilter和BasicAuthenticationFilter,前者从request parameters中抽取client信息,后者从header Authorization Basic XXXX中抽取client信息。

80端口是nginx负载的网关,测试可以改成9200

>[info]**ClientCredentialsTokenEndpointFilter**会从parameter中抽取client_id,client_secret信息,并进行client的身份验证。

>[info] 访问/oauth/token,都事先验证了client信息,并作为authentication存储在SecurityContextHolder中。传递到TokenEndPoint的principal是client,paramters包含了user的信息和grantType。

### 处理/oauth/token核心类TokenEndpoint

### 认证流程图

#### security认证原理

>[info] 认证的工作是交给AuthenticationManager去做,AuthenticationManager下有多个认证器 AuthenticationProvider

只要其中一个AuthenticationProvider通过认证就算登陆成功,而且在认证器中抛出异常,无法终止认证流程只是算该认证器未通过。

第一个config就算配置了一个AuthenticationManagerBuilder 这个类会生成一个 AuthenticationManager和DaoAuthenticationProvider认证器,认证调用userdetailservice 的loadUserByUsername方法来和你传入的username passworde做比较,password 是通过BCryptPasswordEncoder来做编码后比较的,这样做是为了提高安全性。

## 通过arthas理解OAUTH密码模式

* 端点过滤器TokenEndpointAuthenticationFilter

* 端点对应的action类TokenEndpoint

* 受保护的资源信息类ResourceOwnerPasswordResourceDetails

* 和认证服务器交互资源信息类ResourceOwnerPasswordAccessTokenProvider

## 代码分析

### 认证授权效果图

注意可能访问是:8000/api-auth/doc.html,项目更新版本增加了相对路径,此处没有更新

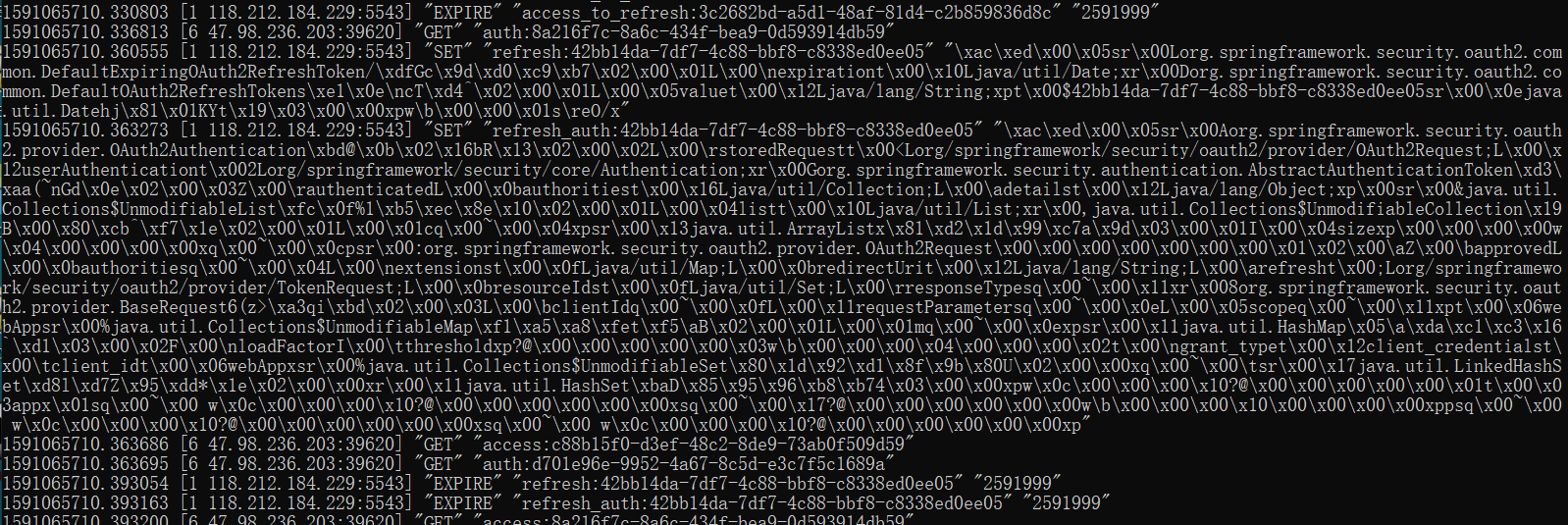

### redis token 结构

```

排除refresh_token,主要key如下:

* auth_to_access:OAuth2Authentication相关信息加密后的值,value为string结构

这个主要是通过OAuth2Authentication来获取OAuth2AccessToken

* auth:token值,value为string结构

这个主要用来获取token的OAuth2Authentication,用来获取相应的权限信息

* client_id_to_access:clientId,value为list结构

这个主要是存储了每个clientId申请的OAuth2AccessToken的集合

方便用来审计和应急处理跟clientId相关的token

* access:token值,value为string

这个主要是通过token值来获取OAuth2AccessToken

* uname_to_access:clientId:userId,value的结构是list

存储OAuth2AccessToken的集合

主要是为了通过clientId,userId来获取OAuth2AccessToken集合,方便用来获取及revoke approval

```

### 监控redis 的操作情况

```

D:\soft\redis>redis-cli.exe -h 59.110.164.254 -p 6379

59.110.164.254:6379> select 2

OK

59.110.164.254:6379[2]> monitor

```

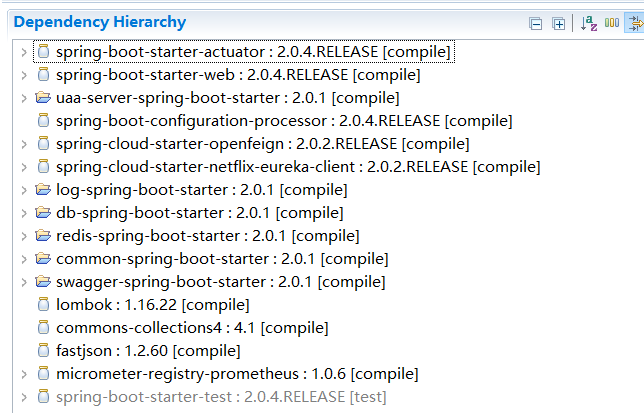

## 项目pom版本依赖

左侧2.0.x版本 左侧1.5.9版本差异

# 认证中心的**另一种选择***keycloak*

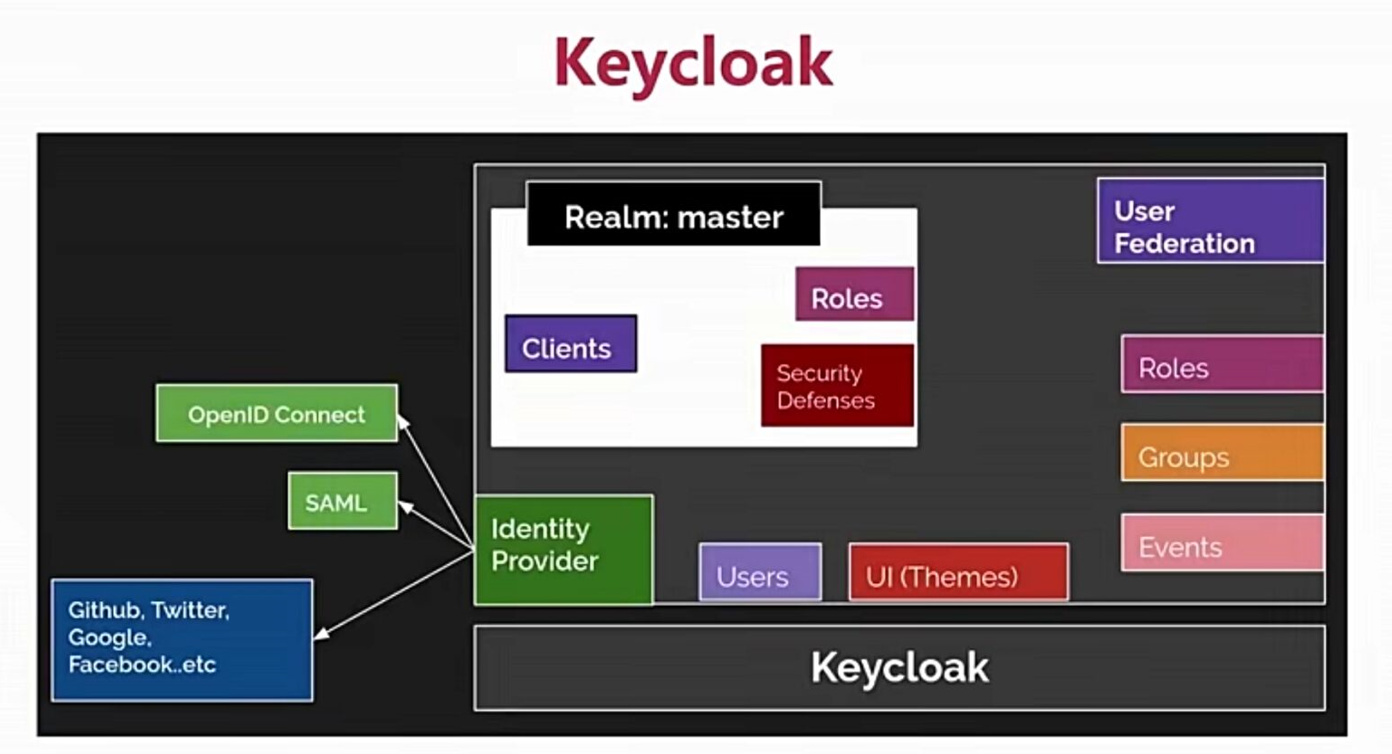

## 简介

Keycloak 为现代应用和分布式服务提供了一套完整的认证授权管理解决方案,它是开源的,是一个独立的认证授权服务器。它主要是基于OAuth2协议的实现,同时提供了多种语言库,让我们可以很快速地根据我们的需求将Keycloak集成到我们的项目中去使用。

Keycloak功能:

* 是一个独立的认证授权服务器,提供完整的认证授权解决方案

* 主要基于OpenID-Connect & SAML协议

* 基本的登录注册,以及登录注册页面主题自定义

* 很人性化的用户界面管理,比如用户、角色、session、Clients等等的管理

* 具有独立的数据库,用于存储用户等认证授权数据

* 支持联合数据存储,比如集成Ldap服务器;提供SPI扩展,比如user Storage SPI,可以让用户的一部分数据存储在你自己的数据库,一部分存储在keycloak自己的数据库

* 提供多种语言库集成keycloak

* 提供管理API,用于管理keycloak中所有的认证授权对象

* Docker-compose一键安装,同时windows解压版解压后即可使用

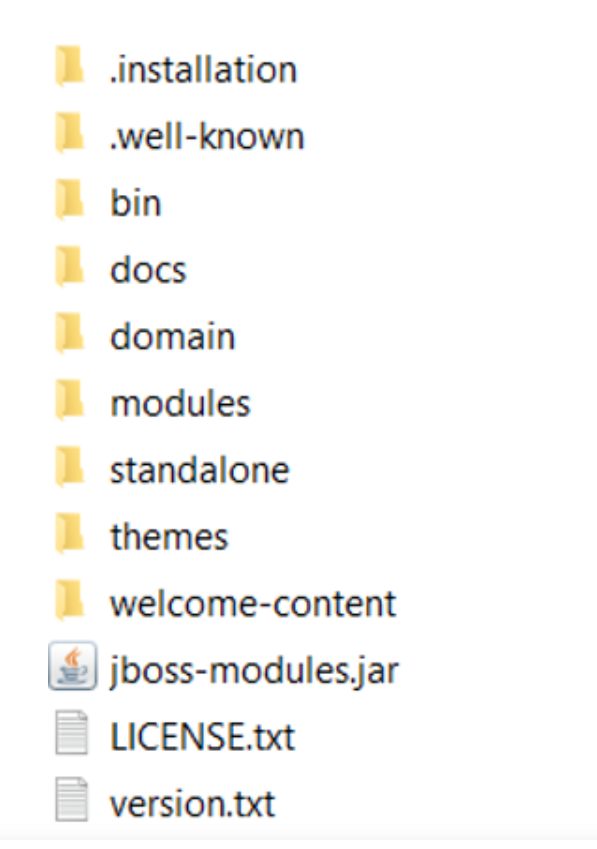

## 安装

解压版安装

– 下载地址:[ https://downloads.jboss.org/keycloak/11.0.3/keycloak-11.0.3.zip]()

https://www.keycloak.org/downloads

– 默认是使用H2数据库存储数据,如果你想要换成其他数据库可以参考:

[https://www.cnblogs.com/ifme/p/12588910.html]()

解压目录如下

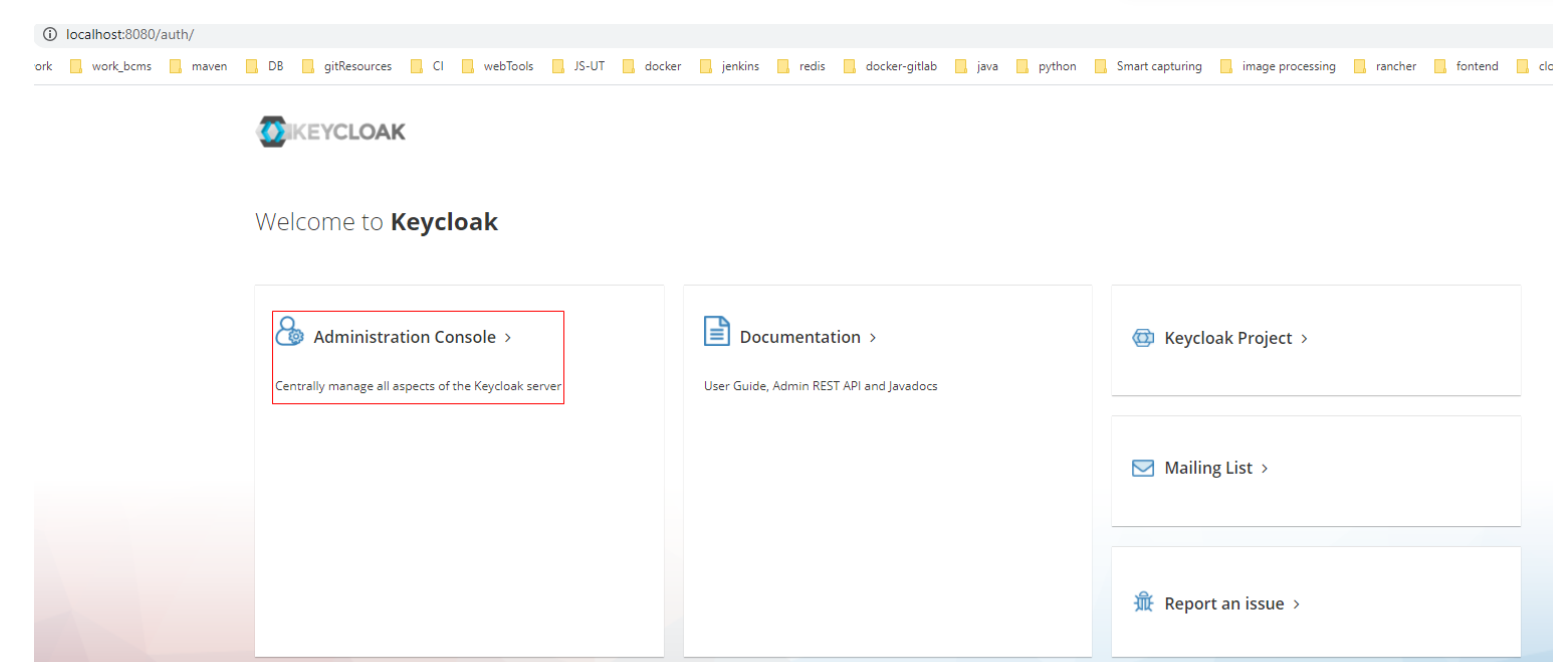

## 启动服务器

Keycloak提供多种模式启动,standalone单机启动,domain集群启动。我们这里使用单机启动,进去到bin目录,找到standalone.bat, 双击启动。启动后访问 http://localhost:8080,正常访问说明启动成功,如下:

点击Administration Console, 第一次需要给admin用户创建密码。

docker-compoe安装

– Docker安装:[ https://github.com/keycloak/keycloak-containers/tree/master/docker-compose-examples]()

安装使用很简单,这里就累述了。

专有名词 & 基本使用

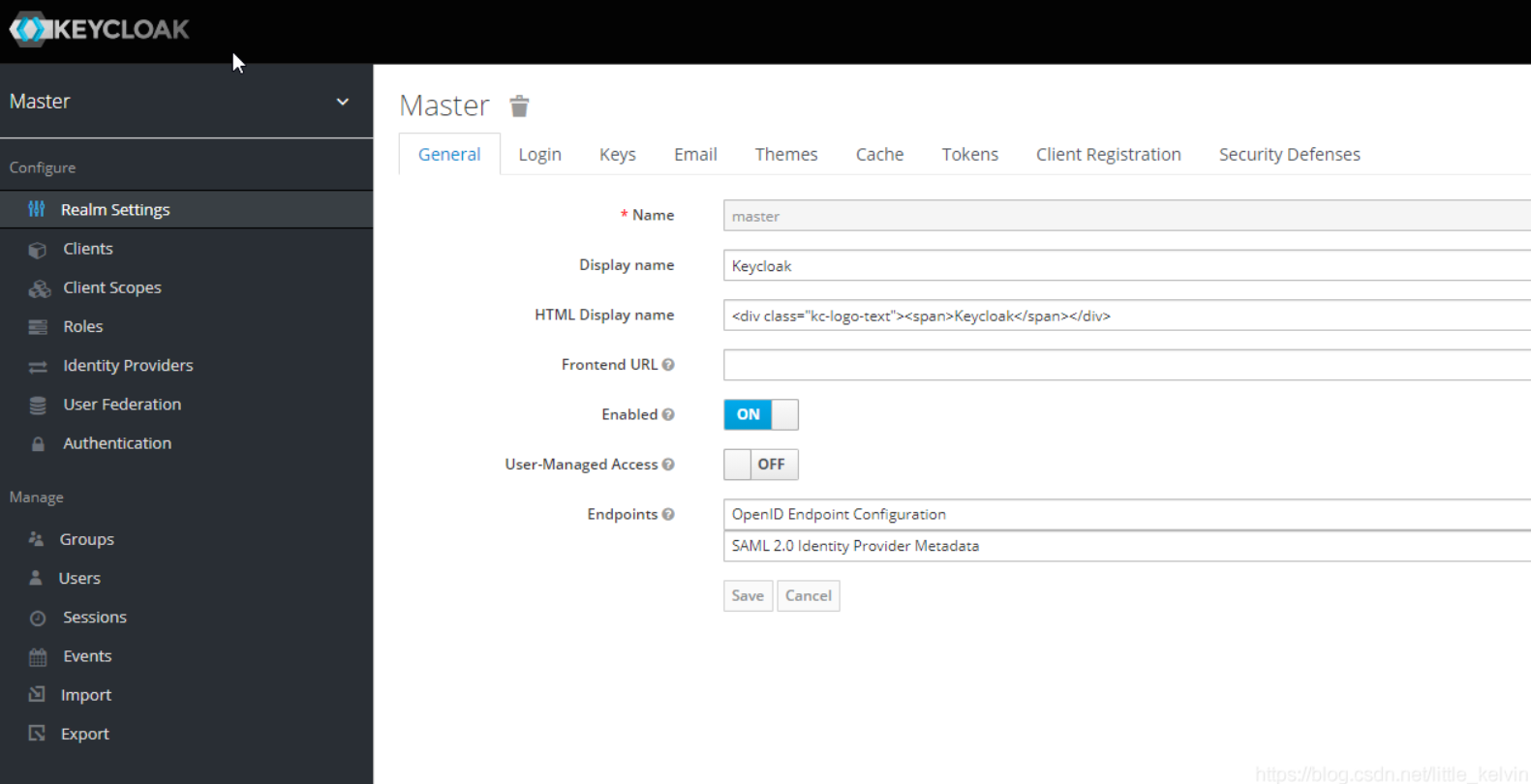

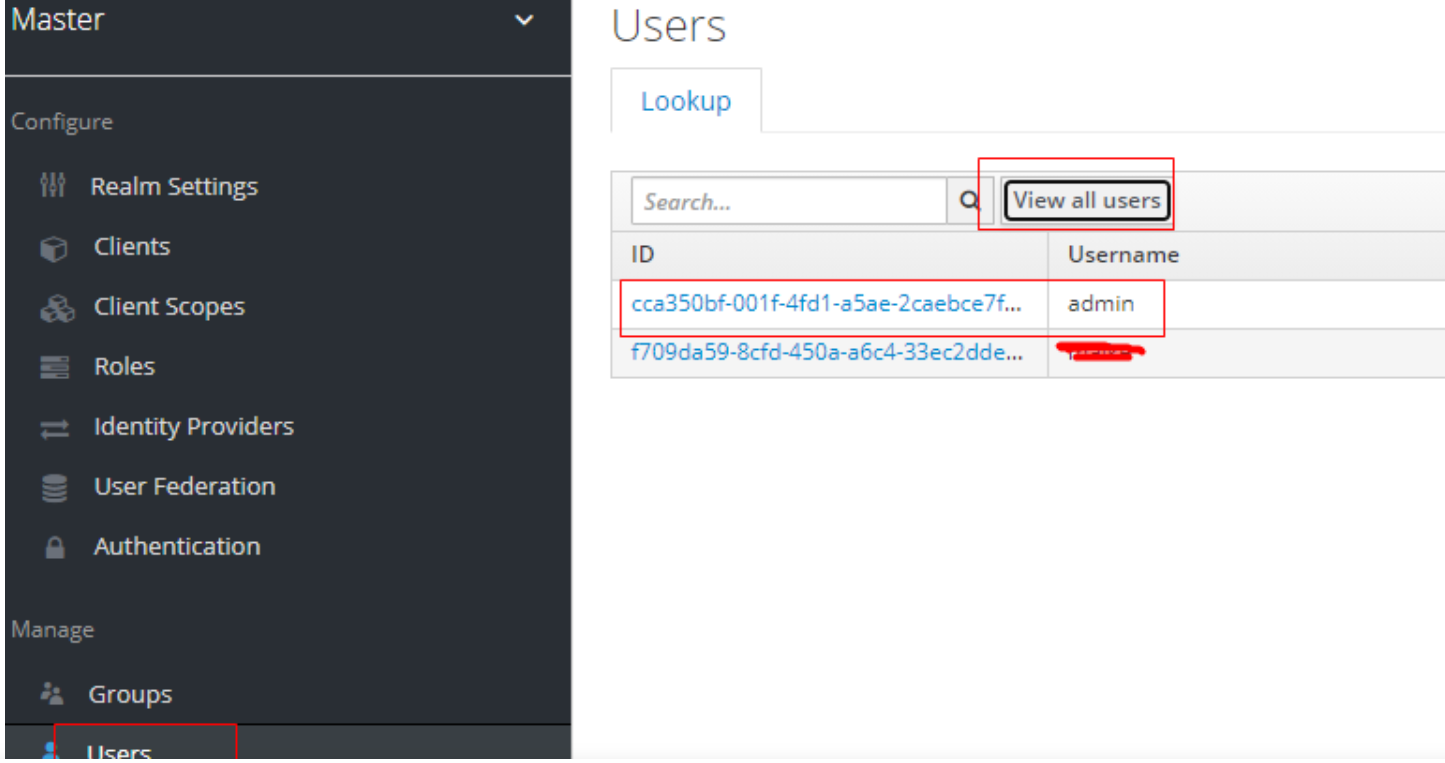

当你启动的keyclaok服务器,然后使用admin账号登录以后,进去到keycloak管理页面:

这是Master Realm的settings页面,Master Realm是keycloak默认有的realm,顾名思义就是用于管理的realm,例如admin这个用户就是属于这个realm:

那Realm是什么意思呢?Realm字面意思是领域可以理解为一个租户,指的是在某一个软件业务领域中所涉及的用户认证授权管理相关的对象,在这个realm下有用户、角色、会话(session)等等用于认证授权管理的对象。

假设一个公司A使用一个ERP系统,那么就可以给这个公司A设置一个Realm,用于该公司所有员工的授权管理。那么如果另一个公司B也使用这个ERP系统(假设这个ERP系统是第三方提供给所有公司使用的一个ERP服务,就需要给公司B也创建一个Realm,用于公司B员工的授权管理。

所以Realm之间的相互隔离的一个业务领域概念。

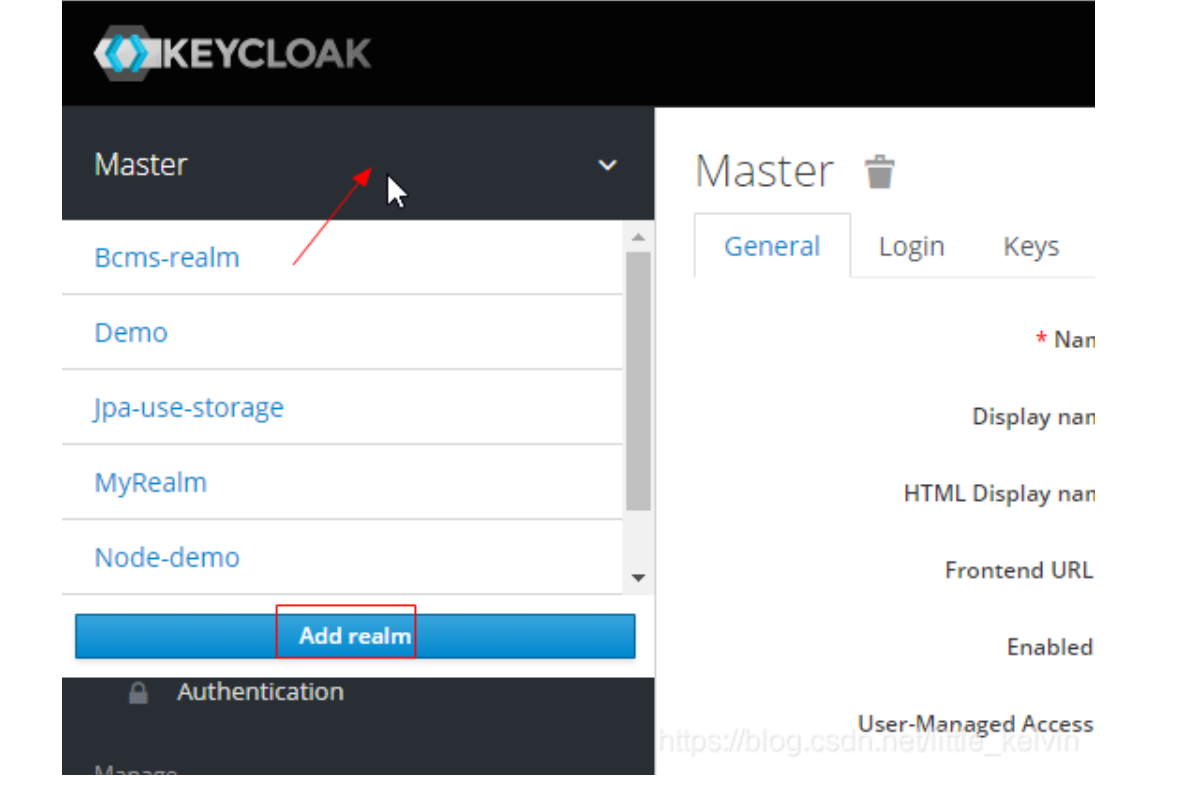

创建一个Realm

设置一个名字,然后你就可以给你自己的realm设置各种对象了。比如创建用户,创建一个角色,给用户授予角色等等。

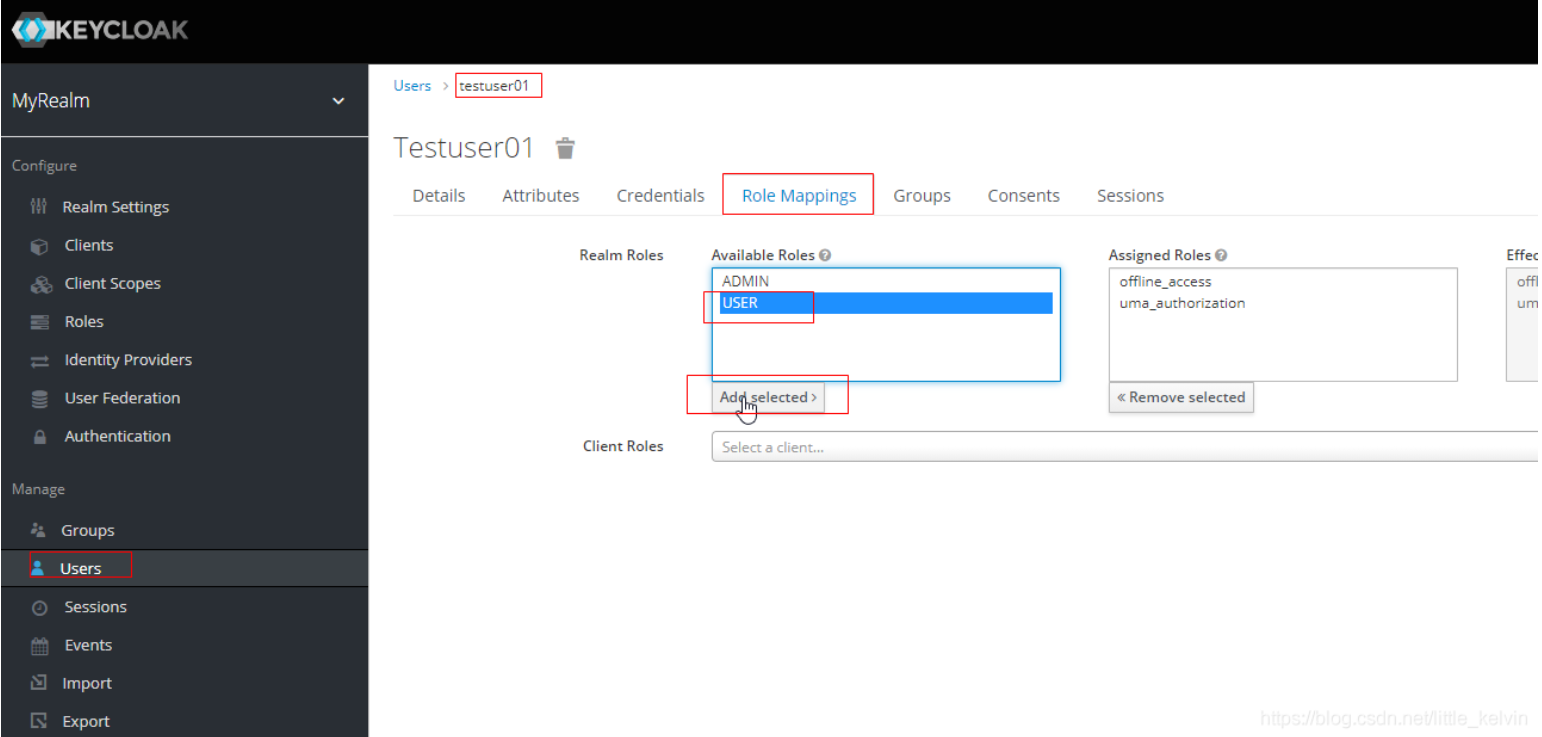

例如:我创建一个USER的角色,创建一个testuser01用户,然后给这个用户授予USER角色:

界面使用非常简单,大家探索一下就行了。

集成Keycloak

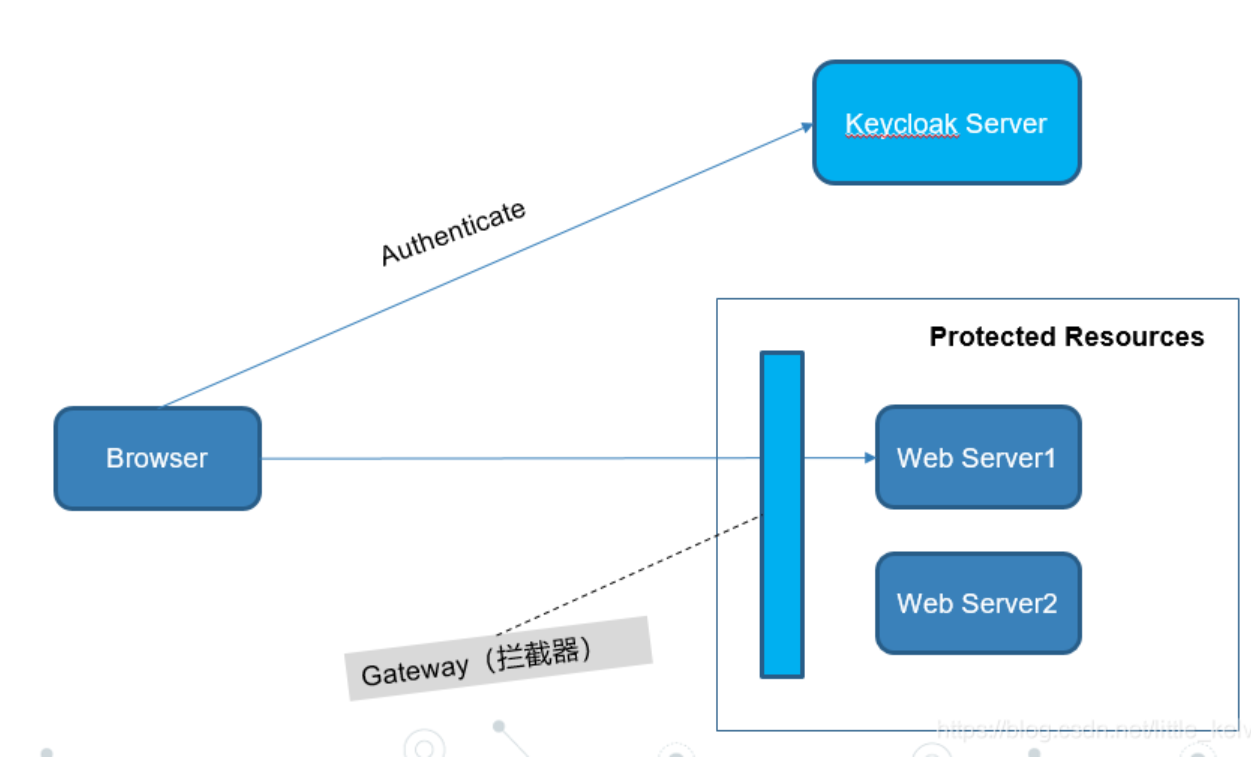

假设我们有两个web服务器,我们需要使用keycloak来对我们的资源进行保护,只有用户登录以后才能访问到这两个服务器的资源,否则就要跳转到登录页面。所以我们要在两个服务之前加一个gateway层,在这一层对用户请求进行拦截,验证用户是否已经登录(了解OAuth2的话,就知道这里就是验证accessToken),如果没有的话,就要引导用户去到keycloak登录页面,认证以后再跳转回到要访问的页面。

- 前言

- 1.项目说明

- 2.项目更新日志

- 3.文档更新日志

- 01.快速开始

- 01.maven构建项目

- 02.环境安装

- 03.STS项目导入

- 03.IDEA项目导入

- 04.数据初始化

- 05.项目启动

- 06.付费文档说明

- 02.总体流程

- 1.oauth接口

- 2.架构设计图

- 3.微服务介绍

- 4.功能介绍

- 5.梳理流程

- 03.模块详解

- 01.老版本1.0.1分支模块讲解

- 01.db-core模块

- 02.api-commons模块

- 03.log-core模块

- 04.security-core模块

- 05.swagger-core模块

- 06.eureka-server模块

- 07.auth-server模块

- 08.auth-sso模块解析

- 09.user-center模块

- 10.api-gateway模块

- 11.file-center模块

- 12.log-center模块

- 13.batch-center模块

- 14.back-center模块

- 02.spring-boot-starter-web那点事

- 03.自定义db-spring-boot-starter

- 04.自定义log-spring-boot-starter

- 05.自定义redis-spring-boot-starter

- 06.自定义common-spring-boot-starter

- 07.自定义swagger-spring-boot-starter

- 08.自定义uaa-server-spring-boot-starter

- 09.自定义uaa-client-spring-boot-starter

- 10.自定义ribbon-spring-boot-starter

- 11.springboot启动原理

- 12.eureka-server模块

- 13.auth-server模块

- 14.user-center模块

- 15.api-gateway模块

- 16.file-center模块

- 17.log-center模块

- 18.back-center模块

- 19.auth-sso模块

- 20.admin-server模块

- 21.zipkin-center模块

- 22.job-center模块

- 23.batch-center

- 04.全新网关

- 01.基于spring cloud gateway的new-api-gateway

- 02.spring cloud gateway整合Spring Security Oauth

- 03.基于spring cloud gateway的redis动态路由

- 04.spring cloud gateway聚合swagger文档

- 05.技术详解

- 01.互联网系统设计原则

- 02.系统幂等性设计与实践

- 03.Oauth最简向导开发指南

- 04.oauth jdbc持久化策略

- 05.JWT token方式启用

- 06.token有效期的处理

- 07.@PreAuthorize注解分析

- 08.获取当前用户信息

- 09.认证授权白名单配置

- 10.OCP权限设计

- 11.服务安全流程

- 12.认证授权详解

- 13.验证码技术

- 14.短信验证码登录

- 15.动态数据源配置

- 16.分页插件使用

- 17.缓存击穿

- 18.分布式主键生成策略

- 19.分布式定时任务

- 20.分布式锁

- 21.网关多维度限流

- 22.跨域处理

- 23.容错限流

- 24.应用访问次数控制

- 25.统一业务异常处理

- 26.日志埋点

- 27.GPRC内部通信

- 28.服务间调用

- 29.ribbon负载均衡

- 30.微服务分布式跟踪

- 31.异步与线程传递变量

- 32.死信队列延时消息

- 33.单元测试用例

- 34.Greenwich.RELEASE升级

- 35.混沌工程质量保证

- 06.开发初探

- 1.开发技巧

- 2.crud例子

- 3.新建服务

- 4.区分前后台用户

- 07.分表分库

- 08.分布式事务

- 1.Seata介绍

- 2.Seata部署

- 09.shell部署

- 01.eureka-server

- 02.user-center

- 03.auth-server

- 04.api-gateway

- 05.file-center

- 06.log-center

- 07.back-center

- 08.编写shell脚本

- 09.集群shell部署

- 10.集群shell启动

- 11.部署阿里云问题

- 10.网关安全

- 1.openresty https保障服务安全

- 2.openresty WAF应用防火墙

- 3.openresty 高可用

- 11.docker配置

- 01.docker安装

- 02.Docker 开启远程API

- 03.采用docker方式打包到服务器

- 04.docker创建mysql

- 05.docker网络原理

- 06.docker实战

- 6.01.安装docker

- 6.02.管理镜像基本命令

- 6.03.容器管理

- 6.04容器数据持久化

- 6.05网络模式

- 6.06.Dockerfile

- 6.07.harbor部署

- 6.08.使用自定义镜像

- 12.统一监控中心

- 01.spring boot admin监控

- 02.Arthas诊断利器

- 03.nginx监控(filebeat+es+grafana)

- 04.Prometheus监控

- 05.redis监控(redis+prometheus+grafana)

- 06.mysql监控(mysqld_exporter+prometheus+grafana)

- 07.elasticsearch监控(elasticsearch-exporter+prometheus+grafana)

- 08.linux监控(node_exporter+prometheus+grafana)

- 09.micoservice监控

- 10.nacos监控

- 11.druid数据源监控

- 12.prometheus.yml

- 13.grafana告警

- 14.Alertmanager告警

- 15.监控微信告警

- 16.关于接口监控告警

- 17.prometheus-HA架构

- 18.总结

- 13.统一日志中心

- 01.统一日志中心建设意义

- 02.通过ELK收集mysql慢查询日志

- 03.通过elk收集微服务模块日志

- 04.通过elk收集nginx日志

- 05.统一日志中心性能优化

- 06.kibana安装部署

- 07.日志清理方案

- 08.日志性能测试指标

- 09.总结

- 14.数据查询平台

- 01.数据查询平台架构

- 02.mysql配置bin-log

- 03.单节点canal-server

- 04.canal-ha部署

- 05.canal-kafka部署

- 06.实时增量数据同步mysql

- 07.canal监控

- 08.clickhouse运维常见脚本

- 15.APM监控

- 1.Elastic APM

- 2.Skywalking

- 01.docker部署es

- 02.部署skywalking-server

- 03.部署skywalking-agent

- 16.压力测试

- 1.ocp.jmx

- 2.test.bat

- 3.压测脚本

- 4.压力报告

- 5.报告分析

- 6.压测平台

- 7.并发测试

- 8.wrk工具

- 9.nmon

- 10.jmh测试

- 17.SQL优化

- 1.oracle篇

- 01.基线测试

- 02.调优前奏

- 03.线上瓶颈定位

- 04.执行计划解读

- 05.高级SQL语句

- 06.SQL tuning

- 07.数据恢复

- 08.深入10053事件

- 09.深入10046事件

- 2.mysql篇

- 01.innodb存储引擎

- 02.BTree索引

- 03.执行计划

- 04.查询优化案例分析

- 05.为什么会走错索引

- 06.表连接优化问题

- 07.Connection连接参数

- 08.Centos7系统参数调优

- 09.mysql监控

- 10.高级SQL语句

- 11.常用维护脚本

- 12.percona-toolkit

- 18.redis高可用方案

- 1.免密登录

- 2.安装部署

- 3.配置文件

- 4.启动脚本

- 19.消息中间件搭建

- 19-01.rabbitmq集群搭建

- 01.rabbitmq01

- 02.rabbitmq02

- 03.rabbitmq03

- 04.镜像队列

- 05.haproxy搭建

- 06.keepalived

- 19-02.rocketmq搭建

- 19-03.kafka集群

- 20.mysql高可用方案

- 1.环境

- 2.mysql部署

- 3.Xtrabackup部署

- 4.Galera部署

- 5.galera for mysql 集群

- 6.haproxy+keepalived部署

- 21.es集群部署

- 22.生产实施优化

- 1.linux优化

- 2.jvm优化

- 3.feign优化

- 4.zuul性能优化

- 23.线上问题诊断

- 01.CPU性能评估工具

- 02.内存性能评估工具

- 03.IO性能评估工具

- 04.网络问题工具

- 05.综合诊断评估工具

- 06.案例诊断01

- 07.案例诊断02

- 08.案例诊断03

- 09.案例诊断04

- 10.远程debug

- 24.fiddler抓包实战

- 01.fiddler介绍

- 02.web端抓包

- 03.app抓包

- 25.疑难解答交流

- 01.有了auth/token获取token了为啥还要配置security的登录配置

- 02.权限数据存放在redis吗,代码在哪里啊

- 03.其他微服务和认证中心的关系

- 04.改包问题

- 05.use RequestContextListener or RequestContextFilter to expose the current request

- 06./oauth/token对应代码在哪里

- 07.验证码出不来

- 08./user/login

- 09.oauth无法自定义权限表达式

- 10.sleuth引发线程数过高问题

- 11.elk中使用7x版本问题

- 12.RedisCommandTimeoutException问题

- 13./oauth/token CPU过高

- 14.feign与权限标识符问题

- 15.动态路由RedisCommandInterruptedException: Command interrupted

- 26.学习资料

- 海量学习资料等你来拿

- 27.持续集成

- 01.git安装

- 02.代码仓库gitlab

- 03.代码仓库gogs

- 04.jdk&&maven

- 05.nexus安装

- 06.sonarqube

- 07.jenkins

- 28.Rancher部署

- 1.rancher-agent部署

- 2.rancher-server部署

- 3.ocp后端部署

- 4.演示前端部署

- 5.elk部署

- 6.docker私服搭建

- 7.rancher-server私服

- 8.rancher-agent docker私服

- 29.K8S部署OCP

- 01.准备OCP的构建环境和部署环境

- 02.部署顺序

- 03.在K8S上部署eureka-server

- 04.在K8S上部署mysql

- 05.在K8S上部署redis

- 06.在K8S上部署auth-server

- 07.在K8S上部署user-center

- 08.在K8S上部署api-gateway

- 09.在K8S上部署back-center

- 30.Spring Cloud Alibaba

- 01.统一的依赖管理

- 02.nacos-server

- 03.生产可用的Nacos集群

- 04.nacos配置中心

- 05.common.yaml

- 06.user-center

- 07.auth-server

- 08.api-gateway

- 09.log-center

- 10.file-center

- 11.back-center

- 12.sentinel-dashboard

- 12.01.sentinel流控规则

- 12.02.sentinel熔断降级规则

- 12.03.sentinel热点规则

- 12.04.sentinel系统规则

- 12.05.sentinel规则持久化

- 12.06.sentinel总结

- 13.sentinel整合openfeign

- 14.sentinel整合网关

- 1.sentinel整合zuul

- 2.sentinel整合scg

- 15.Dubbo与Nacos共存

- 31.Java源码剖析

- 01.基础数据类型和String

- 02.Arrays工具类

- 03.ArrayList源码分析

- 32.面试专题汇总

- 01.JVM专题汇总

- 02.多线程专题汇总

- 03.Spring专题汇总

- 04.springboot专题汇总

- 05.springcloud面试汇总

- 文档问题跟踪处理