## 目录&后台扫描

常用工具

* 7kbscan

https://github.com/7kbstorm/7kbscan-WebPathBrute

* DirMap

https://github.com/H4ckForJob/dirmap

* dirsearch

https://github.com/maurosoria/dirsearch

* Fuzz-gobuster

https://github.com/OJ/gobuster

* Fuzz-dirbuster

OWASP kali自带

* Fuzz-wfuzz

https://github.com/xmendez/wfuzz

* Test404轻量后台扫描器+v2.0

* 御剑

* 破壳Web极速扫描器

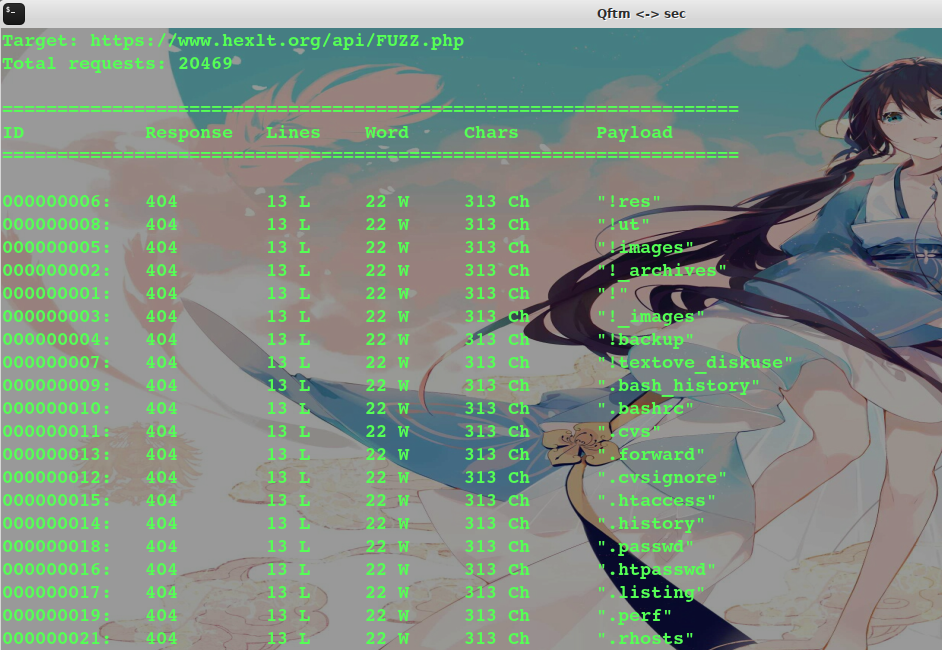

个人比较喜欢使用Fuzz大法,不管是目录扫描、后台扫描、Web漏洞模糊测试都是非常灵活的。这几款fuzz工具都比较好用

~~~

基于Go开发:gobuster

基于Java开发:dirbuster

基于Python开发:wfuzz

~~~

### dirbuster(win)

功能介绍

DirBuster是一款路径及网页暴力破解的工具,可以破解出一直没有访问过或者管理员后台的界面路径。

部署指南:Java运行环境+DirBuster程序包

详细教程参见:

https://www.owasp.org/index.php/Category:OWASP_DirBuster_Project

http://sourceforge.net/projects/dirbuster/

* 双击运行DirBuster.jar

* 在URL中输入目标URL或者主机IP地址

* 在file with list of dirs/files 栏后点击browse,选择破解的字典库为directory-list-2.3-small.txt

* 将File extension中填入正确的文件后缀,默认为php,如果为jsp页面,需要填入jsp

* 其他选项不变,点击右下角的start,启动目录查找

* 观察返回结果,可点击右下角的report,生成目录报告

| 优点 | 缺点 |

| --- | --- |

| 敏感目录发掘能力强 | 程序运行线程小 |

| OWASP安全机构极力推荐 | 探测目录依赖字典文件 |

### wfuzz(python)

工具无论再多再好,没有一个好的字典一切都是空谈。强大字典是需要自己平时慢慢的积累。

- src导航站

- kali和msf

- 信息收集

- 收集域名信息

- Whois 查询

- 备案信息查询

- 信用信息查询

- IP反查站点的站

- 浏览器插件

- 收集子域名信息

- 在线平台

- 工具枚举

- ssl与证书透明度

- DNS历史解析

- DNS域传送漏洞

- C段探测

- JS文件域名&ip探测

- 搜索引擎&情报社区

- google黑客

- 威胁情报

- 钟馗之眼

- 收集相关应用信息

- 微信公众号&微博

- APP收集&反编译

- 收集常用端口信息

- 常见端口&解析&总结

- 扫描工具

- 网络空间引擎搜索

- 浏览器插件

- nmap扫描

- 收集敏感信息

- 源码泄露

- 邮箱信息收集

- 备份文件泄露

- 目录&后台扫描

- 公网网盘

- 历史资产

- 指纹&WAF&CDN识别

- 指纹识别

- CDN识别

- 绕过CDN查找真实IP

- WAF识别

- 漏洞资源和社工

- 漏洞公共资源库

- 社会工程

- 资产梳理

- 各种对渗透有帮助的平台

- 扫描器

- 扫描器对比

- AppScan(IBM)_web和系统

- AWVS_web扫描

- X-Scan_系统扫描

- WebInspect_HP_WEB

- Netsparker_web

- WVSS_绿盟_web

- 安恒明鉴

- Nessus_系统

- nexpose_系统

- 启明天镜_web_系统

- SQL注入

- 常用函数

- sql注入步骤

- union注入和information_schema库

- 函数和报错注入

- SQL盲注

- 其他注入方式

- 防止SQL注入解决方案

- Access数据库注入

- MSSQL数据库注入

- MYSQL数据库注入

- 神器SQLmap

- xss跨站脚本攻击

- xss原理和分类

- xss案例和修复

- xss绕过技巧

- xss案例

- 文件上传下载包含

- 常有用文件路径

- 文件上传漏洞

- 文件下载漏洞

- 文件包含漏洞

- upload-labs上传漏洞练习

- XXE、SSRF、CSRF

- SSRF原理基础

- SSRF案例实战

- CSRF原理基础

- CSRF案例及防范

- XXE之XML_DTD基础

- XXE之payload与修复

- XXE结合SSRF

- 远程命令执行与反序列化

- 远程命令和代码执行漏洞

- 反序列化漏洞

- 验证码与暴力破解

- 爆破与验证码原理

- CS架构暴力破解

- BS架构暴力破解

- WEB编辑器漏洞

- 编辑器漏洞基础

- Ewebeditor编辑器

- FCKeditor编辑器

- 其他编辑器

- web中间件漏洞

- 中间件解析漏洞

- Tomcat常见的漏洞总结

- Jboss漏洞利用总结

- Weblogic漏洞利用总结

- WEB具体步骤

- 旁注和越权

- CDN绕过

- 越权与逻辑漏洞

- WEB应用常见其他漏洞

- WEB登陆页面渗透思路

- 获取WEBshell思路

- 社工、钓鱼、apt

- 社工和信息收集

- 域名欺骗

- 钓鱼邮件

- 一些钓鱼用的挂马工具

- 代码审计

- 代码审计工具

- WAF绕过

- WAF基础及云WAF

- 各种WAF绕过方法

- 绕过WAF上传文件

- 系统提权

- windows系统提权

- linux系统提权

- 数据库提权操作系统

- 内网横向渗透

- 内网穿透方式

- 一些内网第三方应用提权

- ARP与DOS

- ARP欺骗

- DOS与DDOS

- 一些DOS工具