## 简介

该配置就是在 openresty 的 log 阶段执行我们想要的规则(因为无需对请求进行处理,一般都是配合插件完成业务在 LOG 阶段的操作)

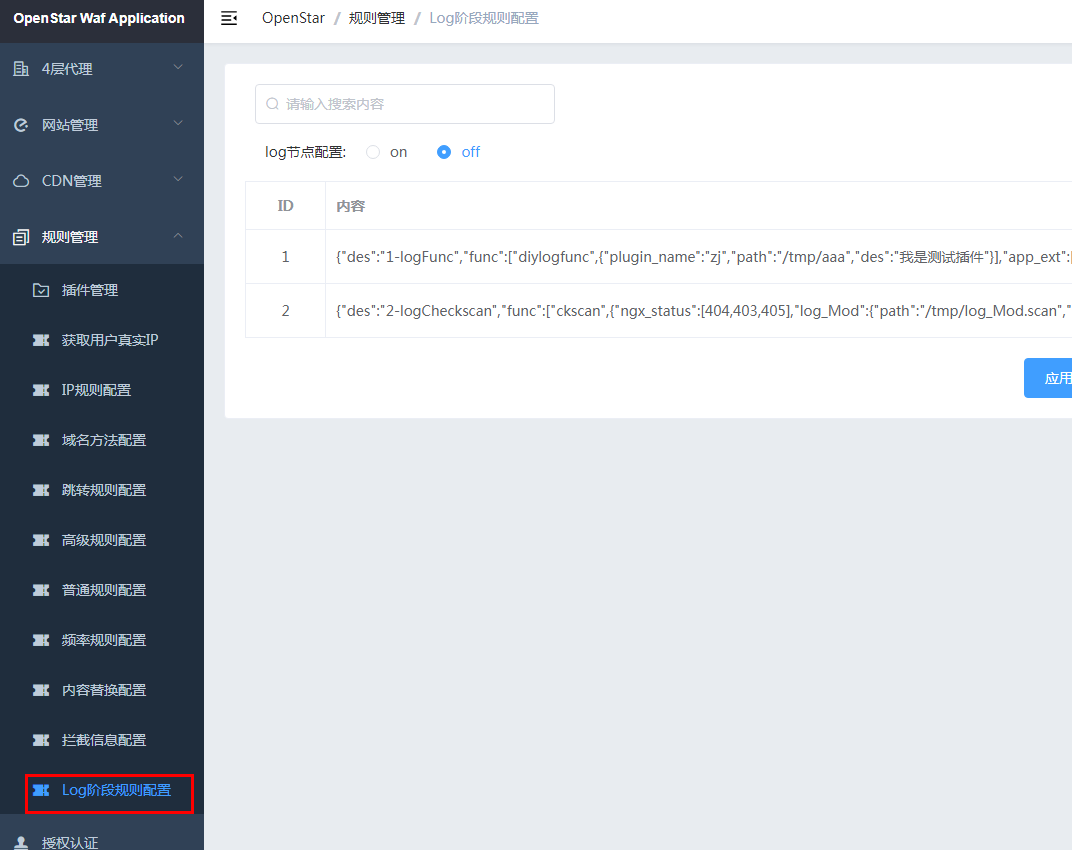

## 入口

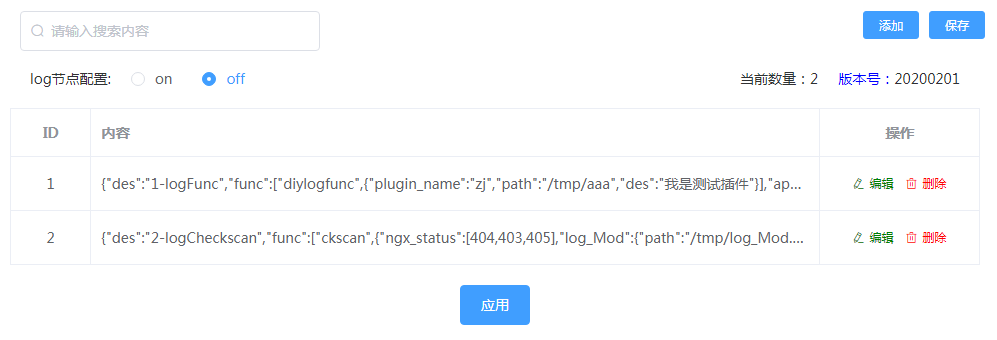

## 主界面

* 规则开关

控制该模块`log_Mod`全局开关是否启用,如果关闭,那么该模块下所有规则将失效

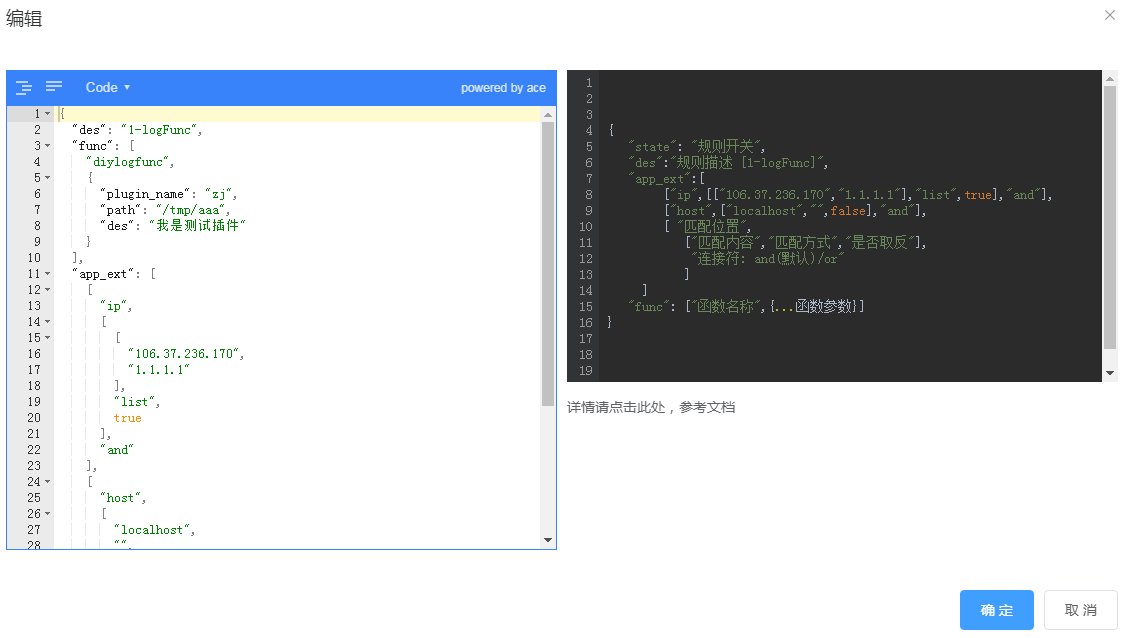

## 添加/编辑规则

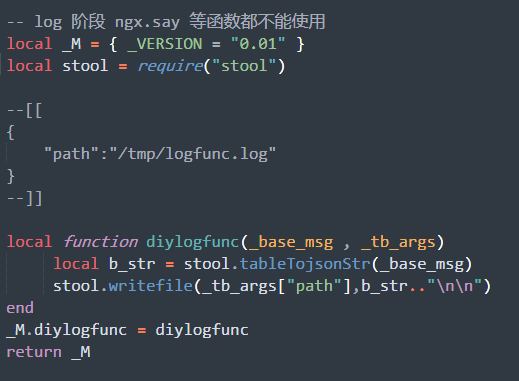

本条规则的意义是,匹配域名为 localhost, 客户端ip在 数组中,且请求的 uri 是数组中的,命中后,我们让该请求执行 diylogfunc 的插件操作;我们在看看这个插件具体在干什么?

一目了然,我们就做了一件事,就是把默认传递的 base_msg 保存到传递参数path 文件路径下了,规则上这个文件路径配置的是 `/tmp/aaa`

## 删除

删除当前选中的规则,这个是实时生效的

## 保存

保存该模块规则到服务器json配置文件(防止重启后配置丢失)

注:Slave 会自动保存配置到json文件!!!

## 配置json讲解

denyMsg模块保存为json的文件:`/openstar/conf_json/denyMsg.json`

先看一个配置的示例

```

...

"localhost5460":{

"deny_msg": "deny 406",

"http_code": 406

}

...

```

* 域名

`localhost5460` 服务域名

`localhost5460` 这个表示的是WAF服务器的web管理后台匹配的`server`(域名)

* 状态码

406

* 拦截页面(html代码)

某个`ip`访问WAF的WEB管理后台触发拦截规则时显示的内容

- kcon 兵器谱

- 演示 1

- 演示 2

- 演示 3

- 演示 4

- 演示 5

- 前言

- 安装

- 更新

- 登录后台

- 授权认证

- 集群配置

- 7层防护 -- 最佳实践

- 匹配位置说明

- 匹配方式说明

- 规则匹配详解

- 全局 - CDN规则

- 添加header头配置

- 限速limit配置

- 缓存proxy_cache配置

- 清除缓存

- 全局 - 获取真实IP配置

- 全局 - IP黑白名单

- 全局 - 域名方法配置(白名单)

- 全局 - 跳转规则配置

- 全局 - 高级规则配置

- 全局 - 普通规则配置

- 全局 - 频率规则配置

- 全局 - 内容替换规则

- 内容替换规则(插件使用)

- 全局 - 拦截信息配置

- 全局 - LOG规则配置

- 平台配置

- 基本配置

- 高级配置

- 配置文件管理

- 4 层代理

- 转发配置

- 插件管理

- 防护配置

- 网站管理

- 证书管理

- 域名管理

- 网站规则

- 插件管理

- 插件操作 --- 基本使用

- 插件操作 --- 手机号脱敏插件

- 归档

- 更新日志

- 视频教程目录