# 14.3 使用AddressSanifier向CDash报告内存缺陷

**NOTE**:*此示例代码可以在 https://github.com/dev-cafe/cmake-cookbook/tree/v1.0/chapter-14/recipe-03 中找到,其中包含一个C++示例和一个Fortran例子。该示例在CMake 3.5版(或更高版本)中是有效的,并且已经在GNU/Linux、macOS和Windows上进行过测试。*

AddressSanitizer(ASan)是可用于C++、C和Fortran的内存检测。它可以发现内存缺陷,比如:在空闲后使用、返回后使用、作用域后使用、缓冲区溢出、初始化顺序错误和内存泄漏(请参见 https://github.com/google/sanitizers/wiki/AddressSanitizer )。从3.1版本开始,AddressSanitizer是LLVM的一部分;从4.8版本开始,作为GCC的一部分。在这个示例中,我们将在代码中加入两个bug,正常的测试中可能无法检测到。为了检测这些bug,我们将使用AddressSanitizer工具,并将CTest与动态分析结合起来,从而将缺陷报告给CDash。

## 准备工作

这个例子中,我们将使用两个源文件和两个测试集:

```shell

.

├── CMakeLists.txt

├── CTestConfig.cmake

├── dashboard.cmake

├── src

│ ├── buggy.cpp

│ ├── buggy.hpp

│ └── CMakeLists.txt

└── tests

├── CMakeLists.txt

├── leaky.cpp

└── use_after_free.cpp

```

`buggy.cpp`包含有两个bug:

```c++

#include "buggy.hpp"

#include <iostream>

int function_leaky() {

double *my_array = new double[1000];

// do some work ...

// we forget to deallocate the array

// delete[] my_array;

return 0;

}

int function_use_after_free() {

double *another_array = new double[1000];

// do some work ...

// deallocate it, good!

delete[] another_array;

// however, we accidentally use the array

// after it has been deallocated

std::cout << "not sure what we get: " << another_array[123] << std::endl;

return 0;

}

```

这些函数在相应的头文件中声明(`buggy.hpp`):

```c++

#pragma once

int function_leaky();

int function_use_after_free();

```

测试文件`leaky.cpp`中将会验证`function_leaky`的返回值:

```c++

#include "buggy.hpp"

int main() {

int return_code = function_leaky();

return return_code;

}

```

相应地,`use_after_free.cpp`会检查`function_use_after_free`的返回值:

```c++

#include "buggy.hpp"

int main() {

int return_code = function_use_after_free();

return return_code;

}

```

## 具体实施

为了使用ASan,我们需要使用特定的标志来编译代码。然后,我们将运行测试并将它们提交到面板。

1. 生成bug库的工作将在` src/CMakeLists.txt`中完成:

```cmake

add_library(buggy "")

target_sources(buggy

PRIVATE

buggy.cpp

PUBLIC

${CMAKE_CURRENT_LIST_DIR}/buggy.hpp

)

target_include_directories(buggy

PUBLIC

${CMAKE_CURRENT_LIST_DIR}

)

```

2. 在文件`src/CMakeLists.txt`中,我们将添加一个选项用于使用ASan:

```cmake

option(ENABLE_ASAN "Enable AddressSanitizer" OFF)

if(ENABLE_ASAN)

if(CMAKE_CXX_COMPILER_ID MATCHES GNU)

message(STATUS "AddressSanitizer enabled")

target_compile_options(buggy

PUBLIC

-g -O1 -fsanitize=address -fno-omit-frame-pointer

)

target_link_libraries(buggy

PUBLIC

asan

)

else()

message(WARNING "AddressSanitizer not supported for this compiler")

endif()

endif()

```

3. 测试在`tests/CMakeLists.txt`中定义:

```cmake

foreach(_test IN ITEMS leaky use_after_free)

add_executable(${_test} ${_test}.cpp)

target_link_libraries(${_test} buggy)

add_test(

NAME

${_test}

COMMAND

$<TARGET_FILE:${_test}>

)

endforeach()

```

4. 主`CMakeLists.txt`与之前的示例基本相同:

```cmake

# set minimum cmake version

cmake_minimum_required(VERSION 3.5 FATAL_ERROR)

# project name and language

project(recipe-03 LANGUAGES CXX)

# require C++11

set(CMAKE_CXX_STANDARD 11)

set(CMAKE_CXX_EXTENSIONS OFF)

set(CMAKE_CXX_STANDARD_REQUIRED ON)

# process src/CMakeLists.txt

add_subdirectory(src)

enable_testing()

# allow to report to a cdash dashboard

include(CTest)

# process tests/CMakeLists.txt

add_subdirectory(tests)

```

5. ` CTestConfig.cmake `也没有修改:

```cmake

set(CTEST_DROP_METHOD "http")

set(CTEST_DROP_SITE "my.cdash.org")

set(CTEST_DROP_LOCATION "/submit.php?project=cmake-cookbook")

set(CTEST_DROP_SITE_CDASH TRUE)

```

6. 这个示例中,我们使用CTest脚本向CDash提交结果;为此,我们将创建一个文件` dashboard.cmake`(与主`CMakeLists.txt`和`` CTestConfig.cmake`位于同一个目录下):

```cmake

set(CTEST_PROJECT_NAME "example")

cmake_host_system_information(RESULT _site QUERY HOSTNAME)

set(CTEST_SITE ${_site})

set(CTEST_BUILD_NAME "${CMAKE_SYSTEM_NAME}-${CMAKE_HOST_SYSTEM_PROCESSOR}")

set(CTEST_SOURCE_DIRECTORY "${CTEST_SCRIPT_DIRECTORY}")

set(CTEST_BINARY_DIRECTORY "${CTEST_SCRIPT_DIRECTORY}/build")

include(ProcessorCount)

ProcessorCount(N)

if(NOT N EQUAL 0)

set(CTEST_BUILD_FLAGS -j${N})

set(ctest_test_args ${ctest_test_args} PARALLEL_LEVEL ${N})

endif()

ctest_start(Experimental)

ctest_configure(

OPTIONS

-DENABLE_ASAN:BOOL=ON

)

ctest_build()

ctest_test()

set(CTEST_MEMORYCHECK_TYPE "AddressSanitizer")

ctest_memcheck()

ctest_submit()

```

7. 我们将执行` dashboard.cmake`脚本。注意,我们使用`CTEST_CMAKE_GENERATOR`与生成器选项的方式:

```shell

$ ctest -S dashboard.cmake -D

CTEST_CMAKE_GENERATOR="Unix Makefiles"

Each . represents 1024 bytes of output

. Size of output: 0K

Each symbol represents 1024 bytes of output.

'!' represents an error and '*' a warning.

. Size of output: 1K

```

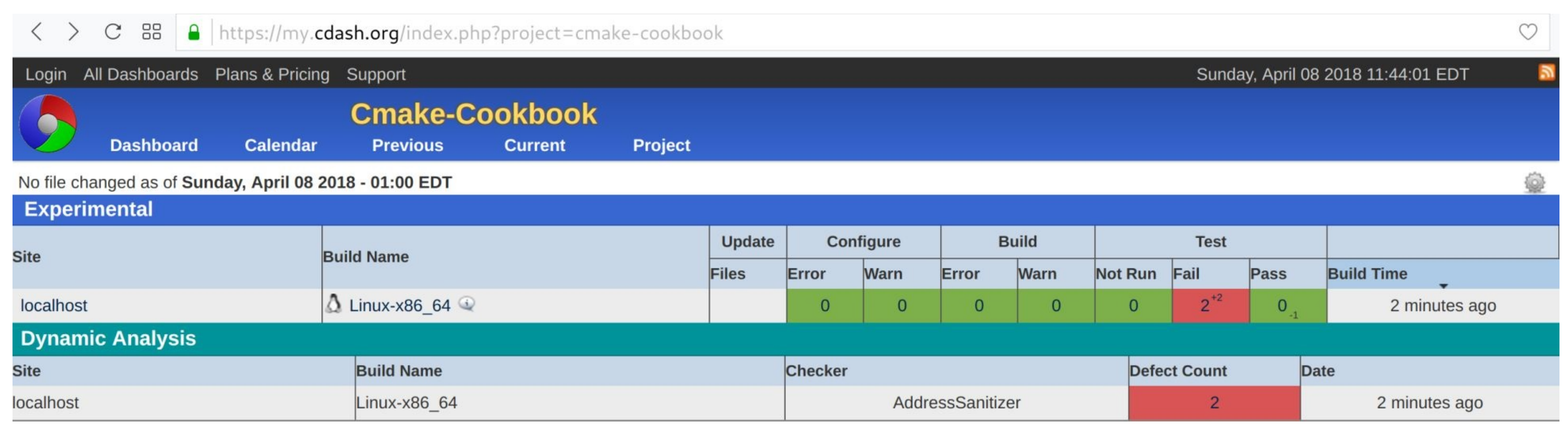

8. 结果将会出现在CDash网站上:

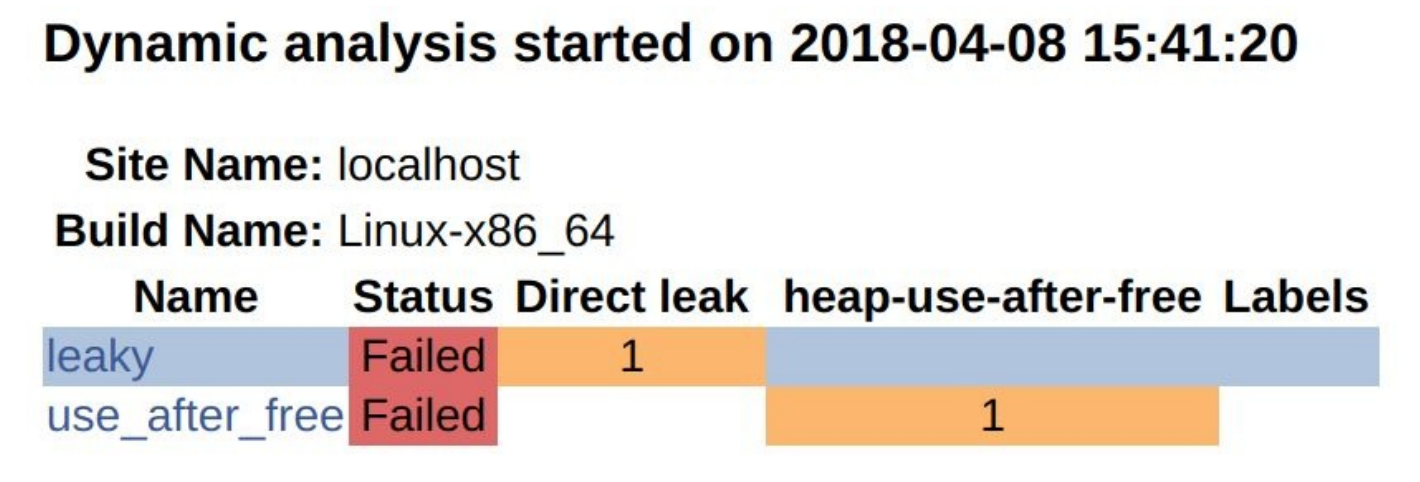

## 具体实施

这个示例中,成功地向仪表板的动态分析部分报告了内存错误。我们可以通过浏览缺陷详细信息,得到进一步的了解:

通过单击各个链接,可以浏览完整信息的输出。

注意,也可以在本地生成AddressSanitizer报告。这个例子中,我们需要设置`ENABLE_ASAN`:

```shell

$ mkdir -p build

$ cd build

$ cmake -DENABLE_ASAN=ON ..

$ cmake --build .

$ cmake --build . --target test

Start 1: leaky

1/2 Test #1: leaky ............................***Failed 0.07 sec

Start 2: use_after_free

2/2 Test #2: use_after_free ...................***Failed 0.04 sec

0% tests passed, 2 tests failed out of 2

```

运行`leaky`测试,直接产生以下结果:

```shell

$ ./build/tests/leaky

=================================================================

==18536==ERROR: LeakSanitizer: detected memory leaks

Direct leak of 8000 byte(s) in 1 object(s) allocated from:

#0 0x7ff984da1669 in operator new[](unsigned long) /build/gcc/src/gcc/libsanitizer/asan/asan_new_delete.cc:82

#1 0x564925c93fd2 in function_leaky() /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/src/buggy.cpp:7

#2 0x564925c93fb2 in main /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/tests/leaky.cpp:4

#3 0x7ff98403df49 in __libc_start_main (/usr/lib/libc.so.6+0x20f49)

SUMMARY: AddressSanitizer: 8000 byte(s) leaked in 1 allocation(s).

```

相应地,我们可以直接运行`use_after_free`,得到详细的输出:

```shell

$ ./build/tests/use_after_free

=================================================================

==18571==ERROR: AddressSanitizer: heap-use-after-free on address 0x6250000004d8 at pc 0x557ffa8b0102 bp 0x7ffe8c560200 sp 0x7ffe8c5601f0

READ of size 8 at 0x6250000004d8 thread T0

#0 0x557ffa8b0101 in function_use_after_free() /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/src/buggy.cpp:28

#1 0x557ffa8affb2 in main /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/tests/use_after_free.cpp:4

#2 0x7ff1d6088f49 in __libc_start_main (/usr/lib/libc.so.6+0x20f49)

#3 0x557ffa8afec9 in _start (/home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/build/tests/use_after_free+0xec9)

0x6250000004d8 is located 984 bytes inside of 8000-byte region [0x625000000100,0x625000002040)

freed by thread T0 here:

#0 0x7ff1d6ded5a9 in operator delete[](void*) /build/gcc/src/gcc/libsanitizer/asan/asan_new_delete.cc:128

#1 0x557ffa8afffa in function_use_after_free() /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/src/buggy.cpp:24

#2 0x557ffa8affb2 in main /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/tests/use_after_free.cpp:4

#3 0x7ff1d6088f49 in __libc_start_main (/usr/lib/libc.so.6+0x20f49)

previously allocated by thread T0 here:

#0 0x7ff1d6dec669 in operator new[](unsigned long) /build/gcc/src/gcc/libsanitizer/asan/asan_new_delete.cc:82

#1 0x557ffa8affea in function_use_after_free() /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/src/buggy.cpp:19

#2 0x557ffa8affb2 in main /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/tests/use_after_free.cpp:4

#3 0x7ff1d6088f49 in __libc_start_main (/usr/lib/libc.so.6+0x20f49)

SUMMARY: AddressSanitizer: heap-use-after-free /home/user/cmake-recipes/chapter-14/recipe-03/cxx-example/src/buggy.cpp:28 in function_use_after_free()

Shadow bytes around the buggy address:

0x0c4a7fff8040: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff8050: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff8060: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff8070: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff8080: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

=>0x0c4a7fff8090: fd fd fd fd fd fd fd fd fd fd fd[fd]fd fd fd fd

0x0c4a7fff80a0: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff80b0: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff80c0: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff80d0: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

0x0c4a7fff80e0: fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd fd

Shadow byte legend (one shadow byte represents 8 application bytes):

Addressable: 00

Partially addressable: 01 02 03 04 05 06 07

Heap left redzone: fa

Freed heap region: fd

Stack left redzone: f1

Stack mid redzone: f2

Stack right redzone: f3

Stack after return: f5

Stack use after scope: f8

Global redzone: f9

Global init order: f6

Poisoned by user: f7

Container overflow: fc

Array cookie: ac

Intra object redzone: bb

ASan internal: fe

Left alloca redzone: ca

Right alloca redzone: cb

==18571==ABORTING

```

如果我们在没有AddressSanitizer的情况下进行测试(默认情况下`ENABLE_ASAN`是关闭的),就不会报告错误:

```shell

$ mkdir -p build_no_asan

$ cd build_no_asan

$ cmake ..

$ cmake --build .

$ cmake --build . --target test

Start 1: leaky

1/2 Test #1: leaky ............................ Passed 0.00 sec

Start 2: use_after_free

2/2 Test #2: use_after_free ................... Passed 0.00 sec

100% tests passed, 0 tests failed out of 2

```

实际上,泄漏只会浪费内存,而`use_after_free`可能会导致未定义行为。调试这些问题的一种方法是使用valgrind (http://valgrind.org )。

与前两个示例相反,我们使用了CTest脚本来配置、构建和测试代码,并将报告提交到面板。要了解此示例的工作原理,请仔细查看` dashboard.cmake `脚本。首先,我们定义项目名称并设置主机报告和构建名称:

```cmake

set(CTEST_PROJECT_NAME "example")

cmake_host_system_information(RESULT _site QUERY HOSTNAME)

set(CTEST_SITE ${_site})

set(CTEST_BUILD_NAME "${CMAKE_SYSTEM_NAME}-${CMAKE_HOST_SYSTEM_PROCESSOR}")

```

我们的例子中,`CTEST_BUILD_NAME`的计算结果是`Linux-x86_64`。不同的操作系统下,可能会观察到不同的结果。

接下来,我们为源和构建目录指定路径:

```cmake

set(CTEST_SOURCE_DIRECTORY "${CTEST_SCRIPT_DIRECTORY}")

set(CTEST_BINARY_DIRECTORY "${CTEST_SCRIPT_DIRECTORY}/build")

```

我们可以将生成器设置为`Unix Makefile`:

```cmake

set(CTEST_CMAKE_GENERATOR "Unix Makefiles")

```

但是,对于更具可移植性的测试脚本,我们更愿意通过命令行提供生成器:

```shell

$ ctest -S dashboard.cmake -D CTEST_CMAKE_GENERATOR="Unix Makefiles"

```

` dashboard.cmake`中的下一个代码片段,将计算出机器上可用的CPU芯数量,并将测试步骤的并行级设置为可用CPU芯数量,以使总测试时间最小化:

```cmake

include(ProcessorCount)

ProcessorCount(N)

if(NOT N EQUAL 0)

set(CTEST_BUILD_FLAGS -j${N})

set(ctest_test_args ${ctest_test_args} PARALLEL_LEVEL ${N})

endif()

```

接下来,我们开始测试步骤并配置代码,将`ENABLE_ASAN`设置为`ON`:

```cmake

ctest_start(Experimental)

ctest_configure(

OPTIONS

-DENABLE_ASAN:BOOL=ON

)

```

` dashboard.cmake `其他命令为映射到构建、测试、内存检查和提交步骤:

```cmake

ctest_build()

ctest_test()

set(CTEST_MEMORYCHECK_TYPE "AddressSanitizer")

ctest_memcheck()

ctest_submit()

```

## 更多信息

细心的读者会注意到,在链接目标之前,我们没有在系统上搜索AddressSanitizer。实际中,库查找工作已经提前做完,以避免在链接阶段出现意外。

有关AddressSanitizer文档和示例的更多信息,请参见https://github.com/google/sanitizers/wiki/AddressSanitizer 。AddressSanitizer并不仅限于C和C++。对于Fortran示例,读者可以参考 https://github.com/dev-cafe/cmake-cookbook/tree/v1.0/chapter-14/recipe-03/fortran-example 。

**NOTE**:*可以在https://github.com/arsenm/sanitizers-cmake 上找到CMake程序,用来查找杀毒程序和调整编译器标志*

下面的博客文章讨论了如何添加对动态分析工具的支持,对我们很有启发性:https://blog.kitware.com/ctest-cdash-add-support-for-new-dynamic-analysis-tools/

- Introduction

- 前言

- 第0章 配置环境

- 0.1 获取代码

- 0.2 Docker镜像

- 0.3 安装必要的软件

- 0.4 测试环境

- 0.5 上报问题并提出改进建议

- 第1章 从可执行文件到库

- 1.1 将单个源文件编译为可执行文件

- 1.2 切换生成器

- 1.3 构建和链接静态库和动态库

- 1.4 用条件句控制编译

- 1.5 向用户显示选项

- 1.6 指定编译器

- 1.7 切换构建类型

- 1.8 设置编译器选项

- 1.9 为语言设定标准

- 1.10 使用控制流

- 第2章 检测环境

- 2.1 检测操作系统

- 2.2 处理与平台相关的源代码

- 2.3 处理与编译器相关的源代码

- 2.4 检测处理器体系结构

- 2.5 检测处理器指令集

- 2.6 为Eigen库使能向量化

- 第3章 检测外部库和程序

- 3.1 检测Python解释器

- 3.2 检测Python库

- 3.3 检测Python模块和包

- 3.4 检测BLAS和LAPACK数学库

- 3.5 检测OpenMP的并行环境

- 3.6 检测MPI的并行环境

- 3.7 检测Eigen库

- 3.8 检测Boost库

- 3.9 检测外部库:Ⅰ. 使用pkg-config

- 3.10 检测外部库:Ⅱ. 自定义find模块

- 第4章 创建和运行测试

- 4.1 创建一个简单的单元测试

- 4.2 使用Catch2库进行单元测试

- 4.3 使用Google Test库进行单元测试

- 4.4 使用Boost Test进行单元测试

- 4.5 使用动态分析来检测内存缺陷

- 4.6 预期测试失败

- 4.7 使用超时测试运行时间过长的测试

- 4.8 并行测试

- 4.9 运行测试子集

- 4.10 使用测试固件

- 第5章 配置时和构建时的操作

- 5.1 使用平台无关的文件操作

- 5.2 配置时运行自定义命令

- 5.3 构建时运行自定义命令:Ⅰ. 使用add_custom_command

- 5.4 构建时运行自定义命令:Ⅱ. 使用add_custom_target

- 5.5 构建时为特定目标运行自定义命令

- 5.6 探究编译和链接命令

- 5.7 探究编译器标志命令

- 5.8 探究可执行命令

- 5.9 使用生成器表达式微调配置和编译

- 第6章 生成源码

- 6.1 配置时生成源码

- 6.2 使用Python在配置时生成源码

- 6.3 构建时使用Python生成源码

- 6.4 记录项目版本信息以便报告

- 6.5 从文件中记录项目版本

- 6.6 配置时记录Git Hash值

- 6.7 构建时记录Git Hash值

- 第7章 构建项目

- 7.1 使用函数和宏重用代码

- 7.2 将CMake源代码分成模块

- 7.3 编写函数来测试和设置编译器标志

- 7.4 用指定参数定义函数或宏

- 7.5 重新定义函数和宏

- 7.6 使用废弃函数、宏和变量

- 7.7 add_subdirectory的限定范围

- 7.8 使用target_sources避免全局变量

- 7.9 组织Fortran项目

- 第8章 超级构建模式

- 8.1 使用超级构建模式

- 8.2 使用超级构建管理依赖项:Ⅰ.Boost库

- 8.3 使用超级构建管理依赖项:Ⅱ.FFTW库

- 8.4 使用超级构建管理依赖项:Ⅲ.Google Test框架

- 8.5 使用超级构建支持项目

- 第9章 语言混合项目

- 9.1 使用C/C++库构建Fortran项目

- 9.2 使用Fortran库构建C/C++项目

- 9.3 使用Cython构建C++和Python项目

- 9.4 使用Boost.Python构建C++和Python项目

- 9.5 使用pybind11构建C++和Python项目

- 9.6 使用Python CFFI混合C,C++,Fortran和Python

- 第10章 编写安装程序

- 10.1 安装项目

- 10.2 生成输出头文件

- 10.3 输出目标

- 10.4 安装超级构建

- 第11章 打包项目

- 11.1 生成源代码和二进制包

- 11.2 通过PyPI发布使用CMake/pybind11构建的C++/Python项目

- 11.3 通过PyPI发布使用CMake/CFFI构建C/Fortran/Python项目

- 11.4 以Conda包的形式发布一个简单的项目

- 11.5 将Conda包作为依赖项发布给项目

- 第12章 构建文档

- 12.1 使用Doxygen构建文档

- 12.2 使用Sphinx构建文档

- 12.3 结合Doxygen和Sphinx

- 第13章 选择生成器和交叉编译

- 13.1 使用CMake构建Visual Studio 2017项目

- 13.2 交叉编译hello world示例

- 13.3 使用OpenMP并行化交叉编译Windows二进制文件

- 第14章 测试面板

- 14.1 将测试部署到CDash

- 14.2 CDash显示测试覆盖率

- 14.3 使用AddressSanifier向CDash报告内存缺陷

- 14.4 使用ThreadSaniiser向CDash报告数据争用

- 第15章 使用CMake构建已有项目

- 15.1 如何开始迁移项目

- 15.2 生成文件并编写平台检查

- 15.3 检测所需的链接和依赖关系

- 15.4 复制编译标志

- 15.5 移植测试

- 15.6 移植安装目标

- 15.7 进一步迁移的措施

- 15.8 项目转换为CMake的常见问题

- 第16章 可能感兴趣的书

- 16.1 留下评论——让其他读者知道你的想法